يقول CertiK إن المتسللين المرتبطين بكوريا الشمالية سرقوا حوالي 60٪ من القيمة المفقودة بسبب اختراق العملات المشفرة في عام 2025، مع استخدام العائدات للمساعدة في تمويل برامج النظام النووية والصاروخية الباليستية، مما يسلط الضوء على اعتماد البلاد المتزايد على الأصول الرقمية لتوليد العملة الصعبة.

تأتي النتائج، التي تمت مشاركتها مع كوينتيليغراف يوم الثلاثاء، من تقرير جديد لـ Skynet يعزو ما يقرب من 2.06 مليار دولار من ما يقدر بنحو 3.4 مليار دولار في عام 2025 لخسائر أمن العملات المشفرة إلى مجموعات مرتبطة بجمهورية كوريا الشعبية الديمقراطية، عبر 79 من 656 حادثة تم توثيقها في ذلك العام.

ويقول التقرير، نقلاً عن النتائج التي توصل إليها الباحث المستقل في مجال onchain، تايلور موناهان، إنه بين عام 2016 وأوائل عام 2026، سرقت الجهات الفاعلة المرتبطة بكوريا الديمقراطية ما يقدر بنحو 6.75 مليار دولار من العملات المشفرة عبر 263 حادثة موثقة.

ويخلص تحليل سيرتيك إلى أن كوريا الشمالية قامت “بتصنيع” سرقة العملات المشفرة وتحويلها إلى آلية أساسية لإيرادات الدولة، مع تقديرات مفتوحة المصدر توضح كيف تمثل هذه العمليات حصة كبيرة من الدخل الخارجي للنظام، حيث تصبح سرقة الأصول الرقمية مصدرًا مستدامًا للإيرادات للبلاد.

إجمالي سرقة العملات المشفرة في كوريا الديمقراطية على مر السنين. المصدر: سيرتيك/سكاي نت

ويحدد التقرير أيضًا التحول من التنازلات الانتهازية للمحفظة الساخنة إلى عمليات أقل ذات قيمة أعلى تستهدف أكبر مجموعات رأس المال.

وفي عام 2025، كانت المجموعات المرتبطة بكوريا الديمقراطية وراء حوالي 60% من القيمة المسروقة ولكن حوالي 12% فقط من إجمالي الحوادث، مما يسلط الضوء على ما تصفه CertiK بالتركيز على “الدقة والحجم”.

متعلق ب: التصيد الاحتيالي والتزييف العميق وهجمات سلسلة التوريد لدعم أكبر عمليات اختراق العملات المشفرة في عام 2026: CertiK

وأدى أكبر حادث منفرد، وهو استغلال Bybit في فبراير 2025، إلى خسائر تبلغ حوالي 1.5 مليار دولار ويعزى في التقرير إلى مجموعة TraderTraitor عبر تسوية سلسلة التوريد لموفر توقيع تابع لجهة خارجية.

في هذه الحالة، وجد تحليل CertiK onchain أن حوالي 86% من الإيثر المسروق تم تحويله إلى بيتكوين خلال شهر واحد من الاختراق، باستخدام خدمات الخلط والجسور عبر السلاسل والبورصات اللامركزية والوسطاء خارج البورصة.

تتحول عمليات اختراق العملات المشفرة في كوريا الشمالية من التصيد الاحتيالي إلى التصيد الفعلي

كما توضح دراسة Skynet التي أجرتها CertiK تفاصيل التقدم في التكتيكات، موضحة أن الهندسة الاجتماعية تظل هي ناقل الهجوم الأولي المهيمن، بما في ذلك عروض العمل المزيفة وانتحال شخصية المستثمر ومستودعات الأكواد الضارة.

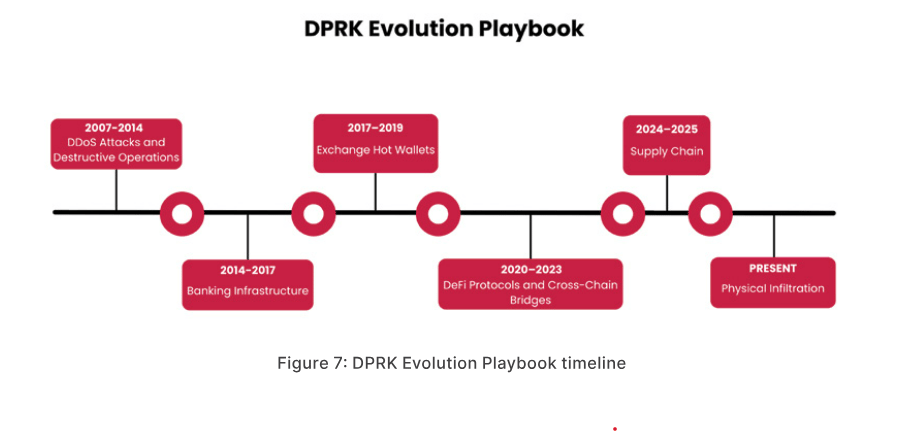

كتاب تطور كوريا الديمقراطية. المصدر: سيرتيك/سكاي نت

يعزو التقرير استغلال Ronin Bridge في عام 2022 إلى حملة التصيد الاحتيالي التي تتضمن جهة توظيف مزيفة على LinkedIn وملفات PDF محملة بالبرامج الضارة، في حين يتم الاستشهاد بـ Bybit كمثال على اختراق سلسلة التوريد، حيث تلاعب المهاجمون بواجهة مستخدم لتوجيه الأموال إلى عنوان ضار دون تغيير المحتوى الظاهري للمعاملات.

متعلق ب: تكلف عمليات اختراق Web3 482 مليون دولار في الربع الأول، حيث أدى التصيد الاحتيالي إلى معظم الخسائر: Hacken

ويتجلى التطور الأحدث، الذي وصفه CertiK بأنه “تسلل مادي”، في حادثة بروتوكول الانجراف في أبريل 2026، حيث تم استنزاف حوالي 285 مليون دولار من منصة مقرها سولانا بعد عملية استمرت ستة أشهر شملت حضور المؤتمرات، وبناء العلاقات والتلاعب بالحوكمة.

صرح جوناثان ريس، محلل استخبارات بلوكتشين في سيرتيك، لكوينتيليغراف أن العمليات المرتبطة بكوريا الديمقراطية تمزج الآن بين مهارات الاستخبارات والاستغلال التقني، محذرًا من أن العاملين في مجال تكنولوجيا المعلومات والوسطاء في كوريا الشمالية يمكنهم الحصول على أدوار موثوقة داخل شركات العملات المشفرة والتكنولوجيا المالية الغربية تحت هويات مزيفة.

يشير تقرير CertiK، نقلاً عن مراقبي الأمم المتحدة وتقييمات المخابرات الأمريكية، إلى أن الإيرادات المتأتية من سرقات العملات المشفرة هذه تم تأكيدها لدعم برامج الصواريخ النووية والباليستية لكوريا الشمالية، مما يرفع المشكلة من مصدر قلق للأمن السيبراني إلى مصدر قلق للأمن الدولي، وفقًا لتلك التقييمات المذكورة.

آسيا اكسبريس: كوريا الشمالية تنفي اختراق العملات المشفرة، ويختبر بنك Upbit عملة الريبل