تتدخل بروتوكولات التمويل اللامركزي (DeFi) لتجميد الأموال المسروقة بينما يواجه المصدرون المركزيون انتقادات بسبب تجميدهم.

أ التدخل الأخير على Arbitrum شهدت الأصول المرتبطة بالمهاجمين تجميدًا بعد حدوث استغلال كبير، في حين أن بعض مصدري العملات المستقرة، بما في ذلك Circle، واجهت رد فعل شعبي عنيف لاستجابات أبطأ أو أكثر محدودية في مواقف مماثلة.

قال كونور هاو، الرئيس التنفيذي والمؤسس المشارك لمشروع البنية التحتية عبر السلسلة Enso، إن بروتوكولات العملات المشفرة لا تختلف كثيرًا عن المنصات المركزية أو البنوك إذا تمكنت مجموعة صغيرة من الأشخاص من تجميد الأموال.

وقال هاو لكوينتيليغراف: “إن التمايز عن مسؤول الامتثال البنكي أقل مما سيعترف به مثاليو التمويل اللامركزي على الإطلاق”.

إن النقاش لا يدور حول الخلاف المعتاد بين اللامركزية والمركزية، بل يدور حول من يحق له التدخل ومدى السرعة التي يمكنهم بها التصرف. ومن الناحية العملية، يمكنها تحديد ما إذا كانت الأموال المسروقة قد تم إيقافها أو تسللها.

انقسم مجتمع العملات المشفرة حول قرار Arbitrum بتجميد الأموال المسروقة. مصدر: جو هول

حدود اللامركزية في DeFi

وببساطة، تنقسم الصناعة حول ما إذا كانت البروتوكولات التي تطلق على نفسها اسم اللامركزية يجب أن تكون قادرة على تجميد الأموال أثناء عمليات الاستغلال.

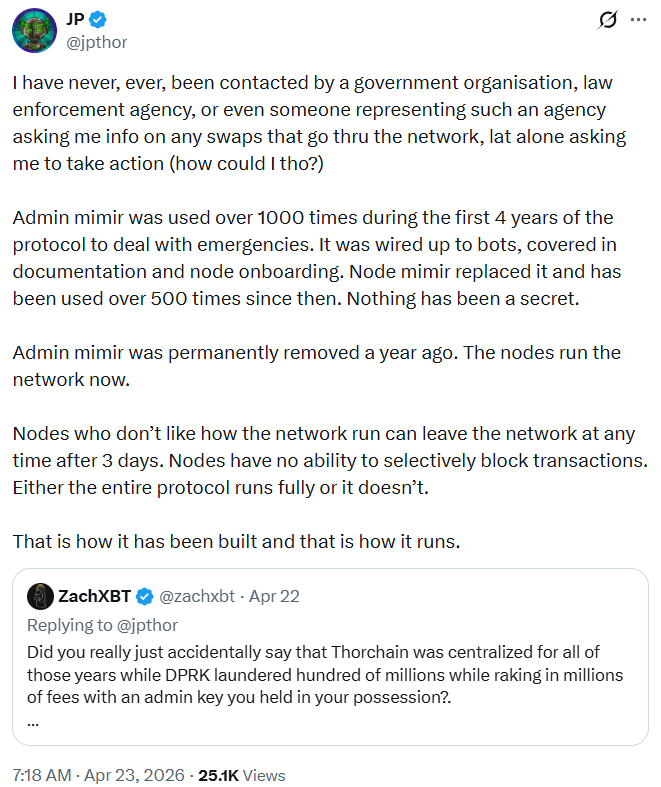

قالت بروتوكولات مثل THORChain إنها لا تستطيع تجميد الأموال حسب التصميم، حتى أثناء عمليات الاستغلال. وقد شكك الباحثون الأمنيون في هذا الادعاء، مشيرين إلى حالات سابقة حدث فيها التدخل.

دفاع مؤسس THORChain ضد مجتمع الأمن. مصدر: جي بي ثوربيورنسن

متعلق ب: يتم إغلاق مشاريع العملات المشفرة بسبب فشل نماذج التوكنات تحت الضغط

وقال برناردو بيلوتا، الرئيس التنفيذي لمنصة البنية التحتية للعملات المستقرة Stables، إن الوظيفة ضرورية ولكن يجب أن تعمل ضمن قيود واضحة.

وقال بيلوتا لكوينتيليغراف: “يجب أن تكون قدرات التجميد ذات نطاق ضيق ومحدودة زمنيًا وتحكمها معايير شفافة كانت موجودة قبل حدوث الاختراق”. “لا ينبغي للبروتوكول أن يشكل القواعد بينما المنزل مشتعل.”

ووصف بيلوتا اختيار “النقاء الفلسفي” على حماية المستخدم بأنه “إهمال”.

ال الأخيرة 293 مليون دولار عشب البحر DAO أعاد هذا الاستغلال تلك المناقشات إلى دائرة الضوء، حيث قامت شركة Arbitrum بتجميد بعض الأموال المسروقة المرتبطة بالمتسللين المشتبه بهم من كوريا الشمالية. قال البعض في الصناعة إن القرار اتخذ ضد حبوب DeFi.

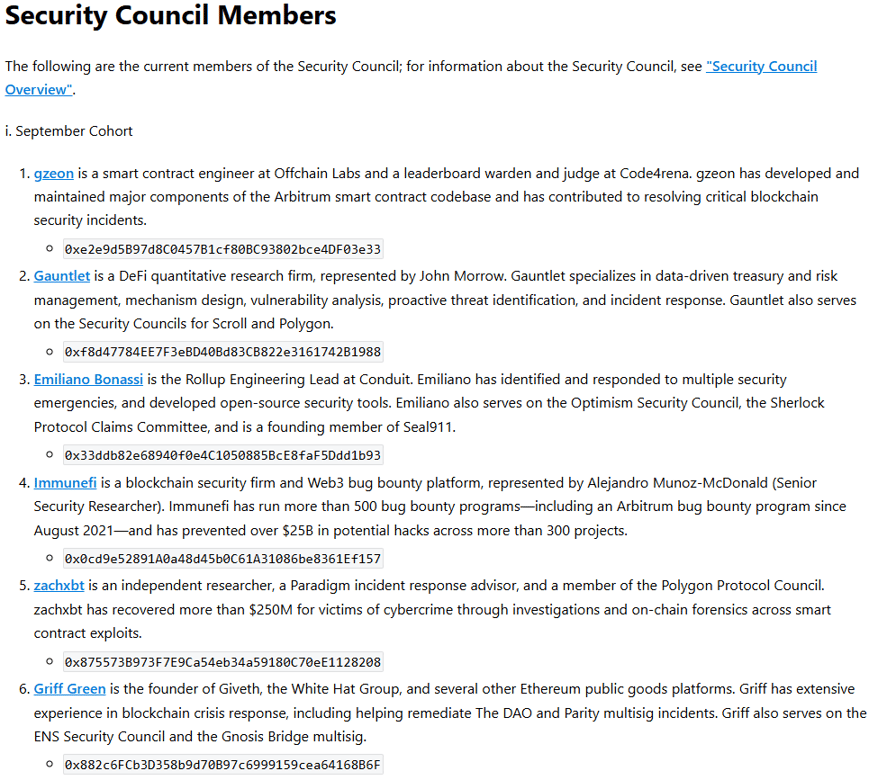

تحتوي شبكة الطبقة الثانية من الإيثريوم على مجلس أمان مكون من 12 عضوًا لديه القدرة على إجراء تغييرات معينة على البروتوكول. وفي حالات الطوارئ، يمكنها القيام بذلك من خلال تسعة من أصل 12 في محفظتها متعددة التوقيع.

يتم التصويت على أعضاء مجلس أمن Arbitrum من قبل المنظمة اللامركزية المستقلة للشبكة. مصدر: التحكيم

وقال هاو إن الشفافية في كيفية عمل هذه المجالس الأمنية لا يزال بإمكانها فصل منصات التمويل اللامركزي عن التمويل التقليدي أو نظيراتها المركزية.

وقال هاو: “يختلف هذا بشكل ملحوظ عن مؤسسة TradFi التي تستدعي صلاحيات تقديرية مدفونة في شروط الخدمة الخاصة بها ويحرسها فريقها القانوني”.

“يجب أن تكون هناك شفافية في كل بروتوكول حول من يحمل المفاتيح، والضمانات المعمول بها لمنعهم من الانفلات. إذا لم يكن هناك تمييز واضح، فهذا ادعاء غامض باللامركزية”.

تواجه جهات الإصدار المركزية قيودًا مختلفة

تعد العملات المستقرة المركزية من بين العملات المشفرة الأكثر تداولًا في العالم. تعد عملة USDt التابعة لشركة Tether وUSDC التابعة لشركة Circle هي الأكبر، حيث تمثل القيمة السوقية المجمعة أكثر من 266 مليار دولار.

يتمتع كلا المصدرين بالقدرة على تجميد عملاتهما المستقرة، لكنهما يتعاملان مع هذه الوظيفة بشكل مختلف.

بينما الحبل تجميد الأموال بسرعة أكبر في معظم الخروقات الأمنية، تؤكد شركة Circle على الإجراءات القانونية والولاية القضائية قبل التدخل،

“اسمحوا لي أن أكون واضحا بشأن شيء يساء فهمه في كثير من الأحيان: عندما تقوم شركة سيركل بتجميد USDC، فهذا ليس لأننا قررنا، من جانب واحد أو تعسفا، أن أصول شخص ما يجب أن تؤخذ منهم،” دانتي ديسبارت، رئيس السياسة العالمية للشركة، كتب في مشاركة مدونة حديثة.

وتابع: “إن قدرتنا على تجميد الأموال هي التزام بالامتثال – لا نمارسه إلا عندما نكون مجبرين قانونًا من قبل سلطة مناسبة، من خلال عملية قانونية”.

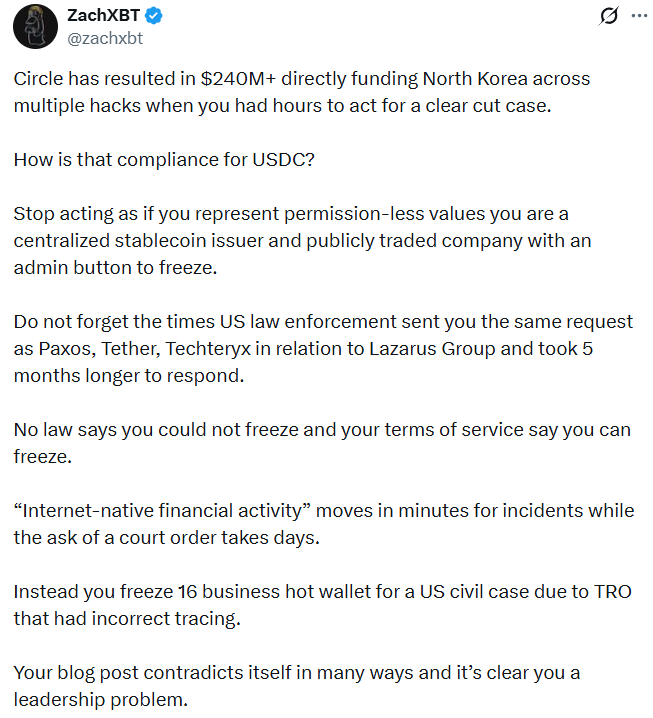

تم دفع شركة Circle لشرح موقفها بعد الاستغلال الأخير بقيمة 280 مليون دولار على بروتوكول Drift المستند إلى Solana، والذي يُنسب أيضًا إلى كوريا الشمالية.

لم يكن تفسير سيركل كافياً بالنسبة لخبراء الأمن الذين يطالبون بإجابات. مصدر: زاكXBT

متعلق ب: يمكن للمنطقة الاقتصادية الخالصة الخاصة بـ Ethereum سحب سلاسل الكتل الأخرى إلى مدارها

وقال بيلوتا إن انتظار الأوامر القانونية الرسمية في الحالات التي تحتوي على أدلة واضحة ومستمرة على وجود برمجية استغلالية هو “إخفاق في المسؤولية”.

من الذي يقرر ما يعتبر “متطرفا”؟

لقد دفعت عمليات الاستغلال واسعة النطاق، بما في ذلك تلك المرتبطة بالجهات الفاعلة في كوريا الشمالية، الصناعة إلى مواقف قد يعتبرها معظم الناس متطرفة، حيث يمكن استنزاف مئات الملايين وغسلها في الوقت الحقيقي.

تثير مثل هذه الحالات التساؤل حول من يحدد ما يمكن وصفه بأنه “متطرف” ومتى يكون التدخل مبررا.

قال ويش وو، الرئيس التنفيذي لشركة فاروس التي تركز على المؤسسات: “هذا هو السؤال الذي ظلت الصناعة تتهرب منه لفترة أطول”.

وأضاف: “من الناحية العملية، يتم تعريف “المتطرف” في كثير من الأحيان بعد وقوع الحدث من قبل من يحمل المفاتيح، وهو بالضبط وضع الفشل الذي كان من المفترض أن تتجنبه اللامركزية”.

وقال وو إن النهج الأكثر مصداقية هو تحديد تلك الشروط مقدما وترميزها في الحكم، حتى لو كان ذلك يعني قبول أن بعض الحالات المتطرفة تقع خارج تلك القواعد.

“هل يمكن لمجموعة صغيرة يمكن تحديدها نقل أموال المستخدمين قبل أن تتاح للمستخدمين فرصة عادلة للخروج؟” سأل وو.

“إذا كانت الإجابة بنعم، فمهما كان ما يقوله التسويق، فإن النظام هو حارس من حيث الجوهر. وإذا كانت الإجابة لا، عندها فقط سنكون في محادثة صادقة حول مقايضات الحوكمة والسلامة التي تكون منطقية لحالات الاستخدام المختلفة.”

وأضاف أنه تحت هذا الخط تفقد اللامركزية معناها الموضوعي.

مجلة: يمكن أن تؤدي الاختراقات المعتمدة على الذكاء الاصطناعي إلى القضاء على التمويل اللامركزي – ما لم تتحرك المشاريع الآن