تستهدف حملة التصيد المتطورة الجديدة حسابات X من شخصيات التشفير ، وذلك باستخدام التكتيكات التي تتجاوز المصادقة ثنائية العوامل وتبدو أكثر مصداقية من عمليات الاحتيال التقليدية.

وفقًا لـ Asdending X Post by Crypto Developer Zak Cole ، فإن حملة التصيد الجديدة تستفيد من البنية التحتية لـ X الخاصة لتولي حسابات شخصيات التشفير. “الكشف صفر. نشط الآن. حساب كامل الاستيلاء” ، قال.

أبرز كول أن الهجوم لا يتضمن صفحة تسجيل دخول مزيفة أو كلمة مرور. بدلاً من ذلك ، فإنه يستفيد من دعم تطبيق X للوصول إلى الحساب مع تجاوز المصادقة ثنائية العوامل أيضًا.

أكد الباحث الأمني في Metamask أوم شاه أيضًا رؤية الهجوم “في البرية” ، مما يشير إلى حملة أوسع ، وكان نموذجًا فقط يستهدف نموذجًا أقل تطوراً من الهجوم.

متعلق ب: يصيب blockstream إنذار حملة التصيد عبر البريد الإلكتروني الجديدة

صياغة رسالة تصيد موثوقة

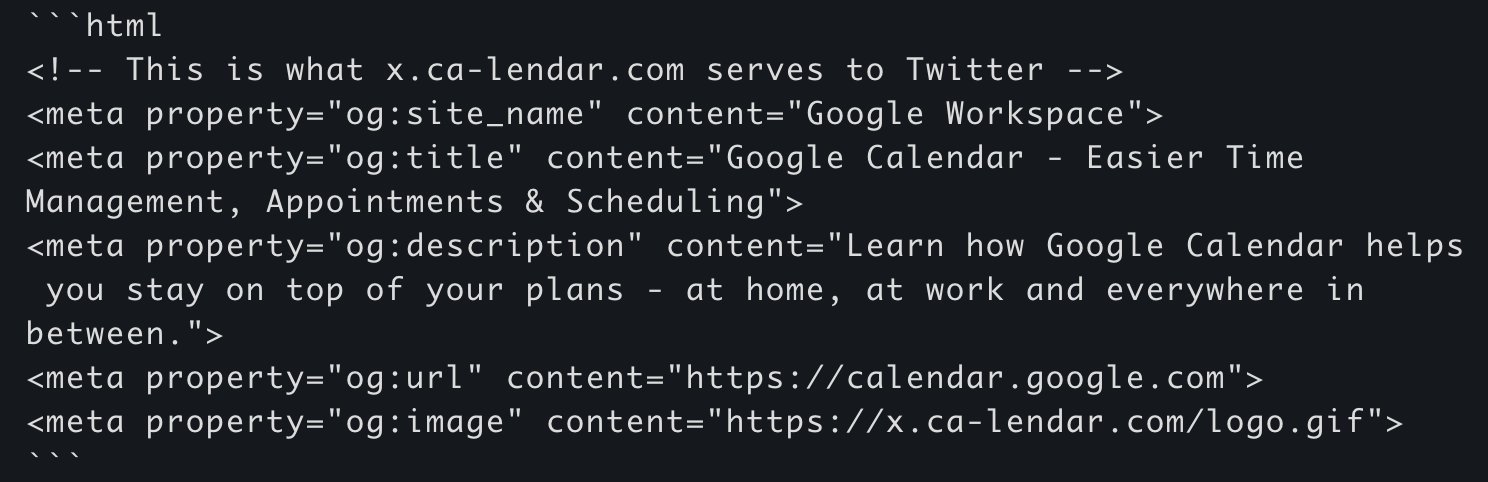

الميزة البارزة في حملة التصيد هي مدى موثوقية وسرية. يبدأ الهجوم برسالة X مباشرة تحتوي على رابط يبدو أنه يعيد التوجيه إلى مجال تقويم Google الرسمي ، وذلك بفضل كيفية إنشاء منصة التواصل الاجتماعي معايناتها. في حالة كول ، تظاهرت الرسالة بأنها تأتي من ممثل لشركة رأس المال الاستثماري أندرسن هورويتز.

المجال الذي يرتبط به الرسالة “X (.) CA-Lendar (.) COM” وتم تسجيله في 20 سبتمبر. ومع ذلك ، يعرض X التقويم الشرعي.

“يرى عقلك تقويم Google. عنوان URL مختلف.”

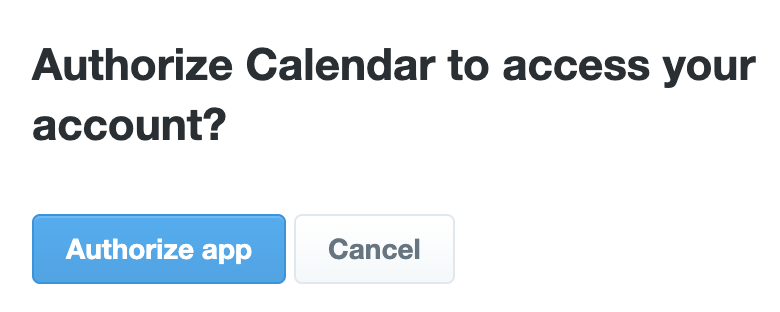

عند النقر فوق ، تقوم JavaScript للصفحة بإعادة توجيه إلى نقطة نهاية مصادقة X تطلب ترخيص تطبيق ما للوصول إلى حساب التواصل الاجتماعي الخاصة بك. يبدو أن التطبيق هو “التقويم” ، لكن الفحص الفني للنص يكشف أن اسم التطبيق يحتوي على حرفين سيريليين يشبهان تمامًا “A” و “E” – مما يجعله تطبيقًا متميزًا مقارنة بتطبيق “التقويم” الفعلي في نظام X.

متعلق ب: كلف عمليات الاحتيال المخادعة للمستخدمين أكثر من 12 مليون دولار في أغسطس – إليك كيفية البقاء آمنًا

تلميح يكشف الهجوم

حتى الآن ، فإن العلامة الأكثر وضوحًا على أن الرابط لم يكن شرعيًا قد يكون عنوان URL الذي يظهر لفترة وجيزة قبل إعادة توجيه المستخدم. من المحتمل أن يظهر هذا لجزء صغير فقط من الثانية ويسهل تفويته.

ومع ذلك ، في صفحة المصادقة X ، يمكننا أن نجد أول تلميح إلى أن هذا هو في الواقع هجوم تصيد. يطلب التطبيق قائمة طويلة من أذونات التحكم الشاملة في الحساب ، بما في ذلك الحسابات التالية والمتابعة ، وتحديث الملفات الشخصية وإعدادات الحساب ، وإنشاء وحذف المنشورات ، والمشاركة مع المنشورات من قبل الآخرين ، والمزيد.

تبدو هذه الأذونات غير ضرورية لتطبيق التقويم وقد تكون التلميح الذي يحفظ مستخدمًا دقيقًا من الهجوم. إذا تم منح إذن ، فإن المهاجمين يمكنهم الوصول إلى الحساب حيث يتم منح المستخدمين تلميحًا آخر مع إعادة توجيه إلى Calendly.com على الرغم من معاينة تقويم Google.

“تقويمًا؟ لقد قاموا بتخويم تقويم Google ، لكنهم إعادة توجيه إلى تقويم؟ فشل الأمن التشغيلي الرئيسي. هذا التناقض يمكن أن يقلب الضحايا” ، أبرز كول.

وفقًا لتقرير Cole’s Github حول الهجوم ، للتحقق مما إذا كان ملفك الشخصي قد تعرض للخطر وإطاحة المهاجمين من الحساب ، يوصى بزيارة تطبيقات X Connected صفحة. ثم يقترح إلغاء أي تطبيقات تسمى “التقويم” أو “cаndar”. ومع ذلك ، من المحتمل أن تكون توصية جيدة لإلغاء أي تطبيقات لا تستخدمها بنشاط.

مجلة: مزيف JD stablecoins ، المحتالون ينتحلون شخصية Solana Devs: Asia Express