تم رصد العناوين المرتبطة بمتسلل BYBIT باستخدام التبادلات اللامركزية (DEXs) لتداول العملات المشفرة في DAI ، وهي stablecoin التي تفتقر إلى وظيفة التجميد.

تكشف سجلات blockchain الحديثة أن محفظة تتلقى بعضًا من الأثير (ETH) التي سُرقت في الاختراق البالغ 1.4 مليار دولار في 21 فبراير قد تفاعلت مع منصات مثل Sky (المعروفة سابقًا مع Makerdao) و Uniswap و OKX Dex.

يتفاعل العنوان المرتبط بمتسلل BYBIT مع مختلف DEXs. المصدر: Arkham Intelligence

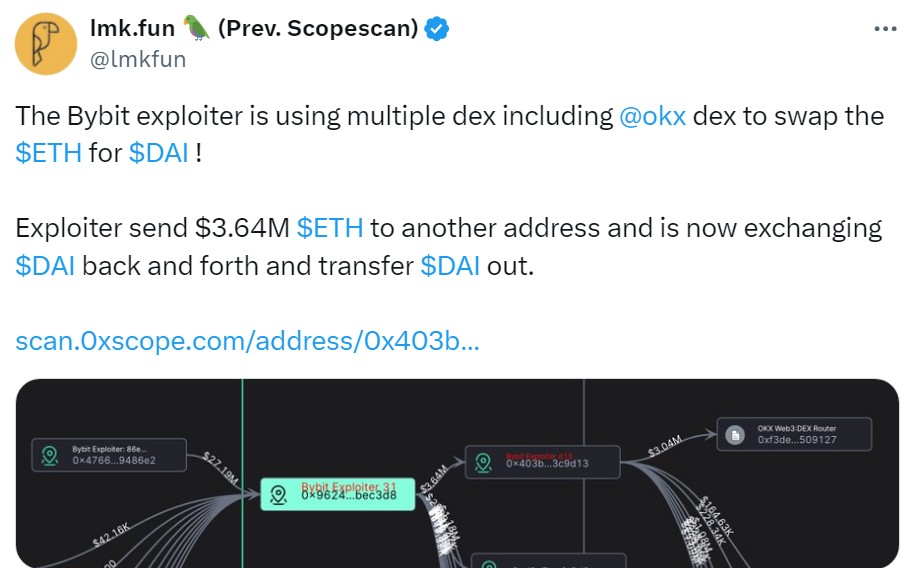

وفقًا لمنصة تداول النسخ LMK ، أرسل مستغل Bybit 3.64 مليون دولار من ETH إلى عنوان واحد ، والذي تم استخدامه بعد ذلك لمبادلة ETH لـ DAI (DAI).

مصدر: LMK

على عكس stablecoins المركزية مثل USDT (USDT) وعملة الولايات المتحدة الأمريكية (USDC) ، التي تديرها Tether و Circle على التوالي ، لا يمكن تجميد DAI بواسطة مصدر مركزي ، مما يجعل من الأصول المعقولة الاحتفاظ بها للمجرمين الإلكترونية.

متعلق ب: تشفير تبادل التبادل يمنع غسل أموال BYBIT المخترقة

ترفض EXCR تجميد عائدات اختراق BYBIT

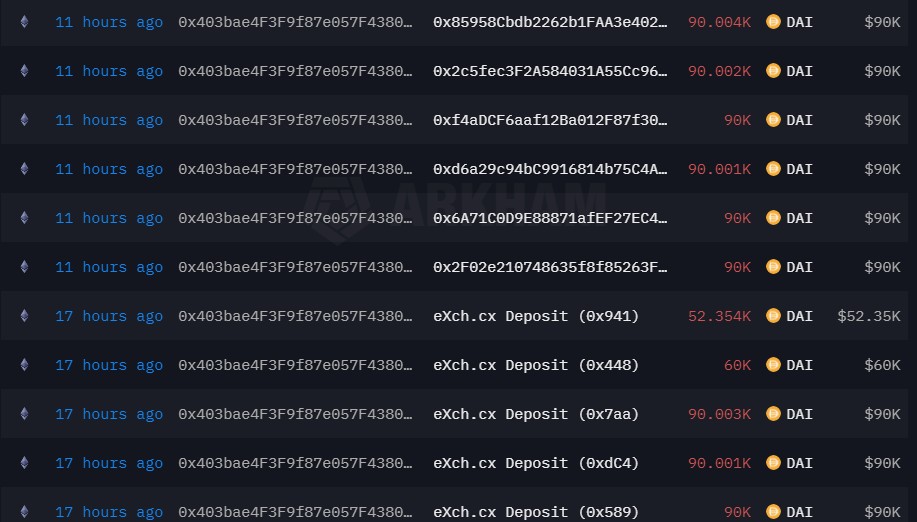

يبدو أن Bybit Evers تقسم Holdings DAI إلى عناوين متعددة. تم إيداع بعض الأموال بشكل مباشر في تبادل تبادل العملة المشفرة لعملائك ، بينما تم تبديل البعض إلى ETH.

يعرض Dai Outflow تقسيم الأموال إلى المزيد من العناوين ، وكذلك الحركات المباشرة في كل منها. المصدر: Arkham Intelligence

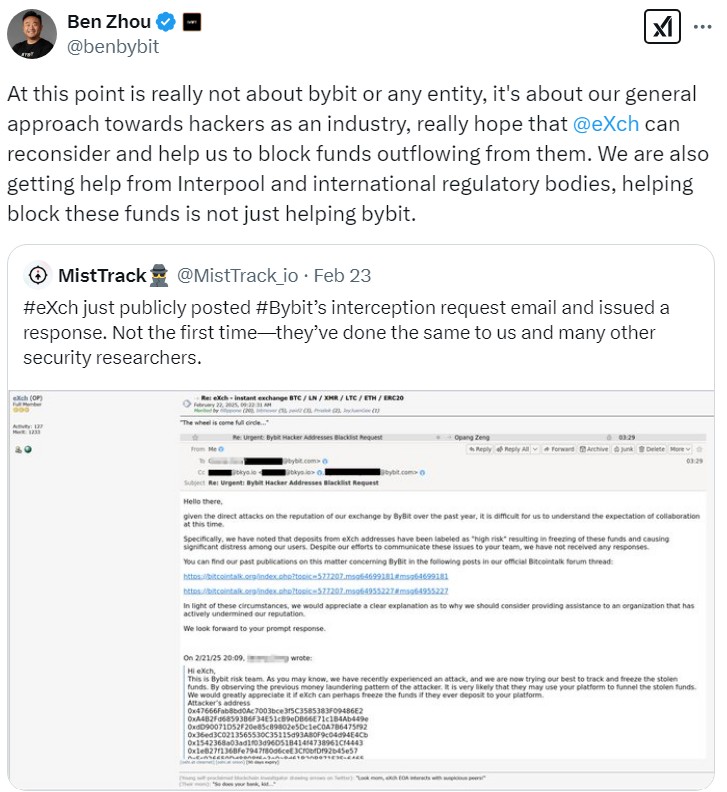

كانت EXCR مركزًا للجدل منذ اختراق BYBIT ، حيث لا يزال هناك تبادل يرفض تجميد الأموال المتعلقة بالاستغلال. على النقيض من ذلك ، قدمت التبادلات والبروتوكولات الأخرى المساعدة لـ BYBIT ، بما في ذلك عناوين التجميد المشاركة في الاختراق أو تقديم القروض لتغطية الخسائر.

مصدر: بن تشو

“بالنظر إلى الهجمات المباشرة على سمعة تبادلنا من قبل BYBIT على مدار العام الماضي ، من الصعب علينا أن نفهم توقعات التعاون في هذا الوقت” ، كما ذكرت Exch في رسالة بريد إلكتروني إلى Bybit ، والتي تم نشرها لاحقًا في منتدى BitcoIntalk .

متعلق ب: من المحتمل أن تتجه الأموال المسروقة Bybit إلى خلاطات التشفير التالية: الإهليلجي

أعلن الرئيس التنفيذي لشركة Tether Paolo Ardoino في 22 فبراير أن الشركة قد تجميد 181،000 دولار في USDT المرتبطة باختراق Bybit. لكن بعض الرموز تنزلق. تعلمت Cointelegraph من الصفقة المرتبطة باختراق BYBIT والتي أدت إلى الوصول إلى 30،000 USDC للوصول إلى EXCR.

Lazarus Link to Bybit Hack يتعمق

حدد محقق أونشين زككسبتيت مجموعة القرصنة التي ترعاها الدولة في كوريا الشمالية لازاروس باعتبارها المشتبه به الرئيسي في الاختراق BYBIT. حدد المحقق عنوانًا مشتركًا يستخدمه قراصنة Bybit في الهجمات السابقة على Phemex و Bingx ، وكلاهما يعزى إلى لازاروس.

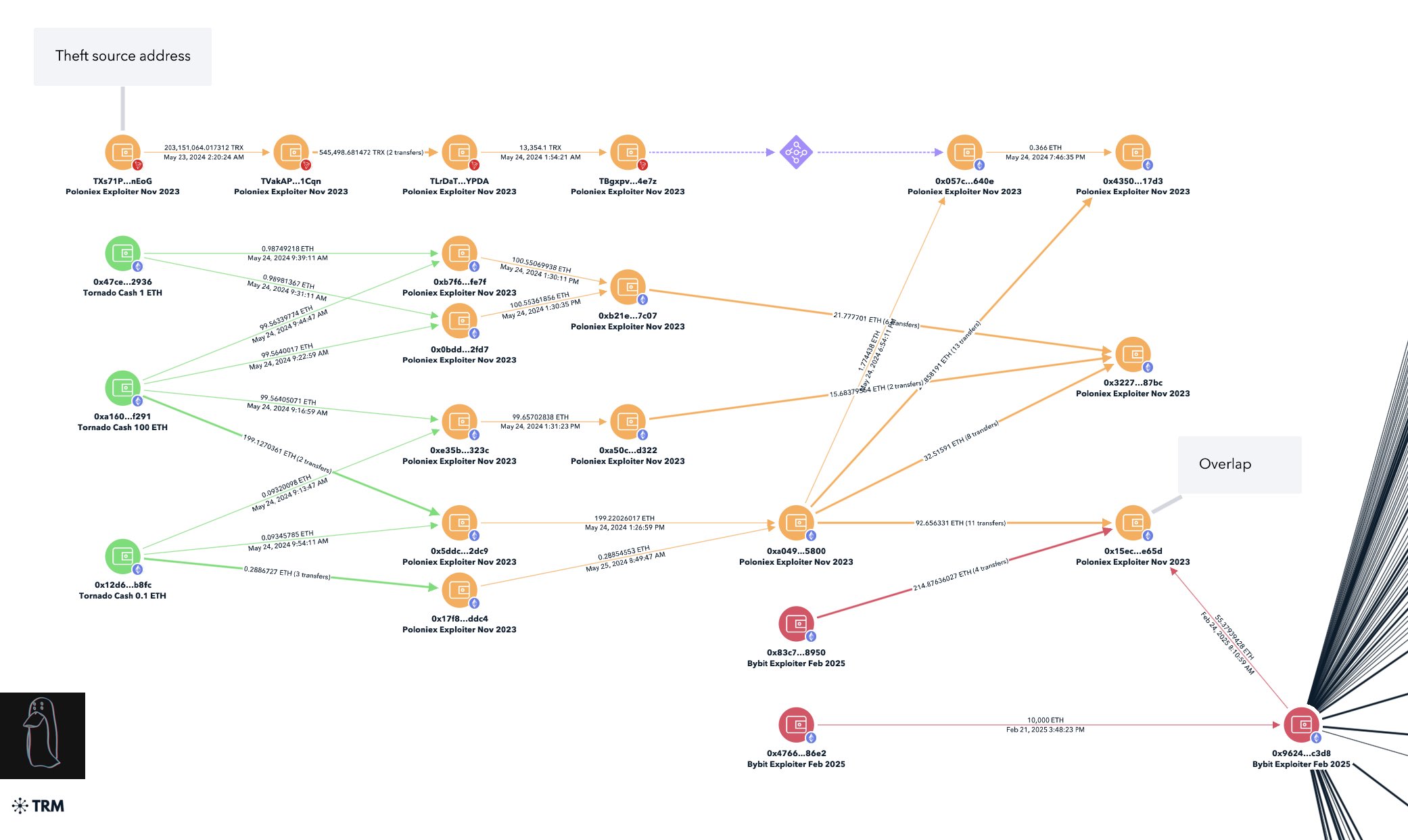

في الآونة الأخيرة ، أشار Zachxbt إلى أن هذه المآثر الثلاثة تشترك أيضًا في عنوان مع هجوم Poloniex.

أربعة اختراقات مرتبطة ببعضها من خلال الروابط الشائعة. مصدر: Zachxbt

نفت EXCRESS غسل الأموال من أجل لازاروس أو كوريا الشمالية.

ومع ذلك ، فإن نيك باكس ، عضو في تحالف أمن مجموعة Whit Hat Group ، يقدر أن تبادل تم غسله بحوالي 30 مليون دولار للمتسللين في 22 فبراير.

مجلة: تم الكشف عن استغلال مجموعة Lazarus Group – تحليل Hacks Crypto