حققت مجموعة من العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية أكثر من 3.5 مليون دولار في بضعة أشهر فقط من خلال تزوير هوياتهم للعمل كمطورين أثناء محاولتهم أيضًا اختراق مشاريع العملات المشفرة، وذلك وفقًا للوثائق التي حصل عليها أحد المتسللين الذين قاموا باختراق أحد أجهزتهم.

تمت مشاركة البيانات المسربة التي حصل عليها المتسلل الذي لم يذكر اسمه من قبل محقق blockchain ZachXBT في منشور إلى X يوم الأربعاء. وكشفت أن أحد العاملين في مجال تكنولوجيا المعلومات، “جيري”، وفريق مكون من 140 عضوًا كانوا يكسبون ما يقرب من مليون دولار شهريًا، أي ما يعادل 3.5 مليون دولار من العملات المشفرة منذ أواخر نوفمبر.

وقال ZachXBT إن عمال تكنولوجيا المعلومات في كوريا الشمالية قاموا بتنسيق المدفوعات على موقع ويب يسمى “luckyguys.site” باستخدام كلمة مرور مشتركة، “123456”، مضيفًا أن بعض المستخدمين على تلك المنصة يبدو أنهم يعملون لصالح Sobaeksu وSaenal وSongkwang، الخاضعة للعقوبات من قبل المكتب الأمريكي لمراقبة الأصول الأجنبية.

تم تحويل مدفوعات العملات المشفرة هذه إلى عملات ورقية وإرسالها إلى حسابات البنوك الصينية عبر منصات الدفع عبر الإنترنت مثل Payoneer. وقال ZachXBT إن تتبع عناوين المحفظة هذه كشف أيضًا عن روابط لمحافظ أخرى معروفة في كوريا الشمالية أدرجتها شركة Tether في القائمة السوداء في ديسمبر.

تستمر الجهات الفاعلة السيئة من كوريا الشمالية ودول أخرى في تهديد صناعة العملات المشفرة باستخدام تكتيكات متطورة بشكل متزايد لتنفيذ عمليات الاختراق والاحتيال.

وقد سرق العمال المدعومين من الدولة في كوريا الشمالية أكثر من 7 مليارات دولار من الأموال منذ عام 2009، وتأتي حصة كبيرة منها من مشاريع العملات المشفرة. يعد اختراق بورصة العملات المشفرة Bybit بقيمة 1.4 مليار دولار واختراق جسر Ronin بقيمة 625 مليون دولار من بين أبرز الهجمات.

كما تم إلقاء اللوم على المتسللين الكوريين الشماليين في اختراق بروتوكول Drift Protocol الذي تبلغ قيمته 280 مليون دولار في الأول من أبريل.

كان لدى عمال تكنولوجيا المعلومات في كوريا الشمالية لوحة صدارة

كان لدى عمال تكنولوجيا المعلومات في كوريا الشمالية الذين تم الكشف عن بياناتهم لوحة متصدرين توضح مقدار العملات المشفرة التي جلبها كل عامل في مجال تكنولوجيا المعلومات للمؤسسة منذ 8 ديسمبر، مع روابط لصفحات مستكشف blockchain التي تعرض تفاصيل المعاملة.

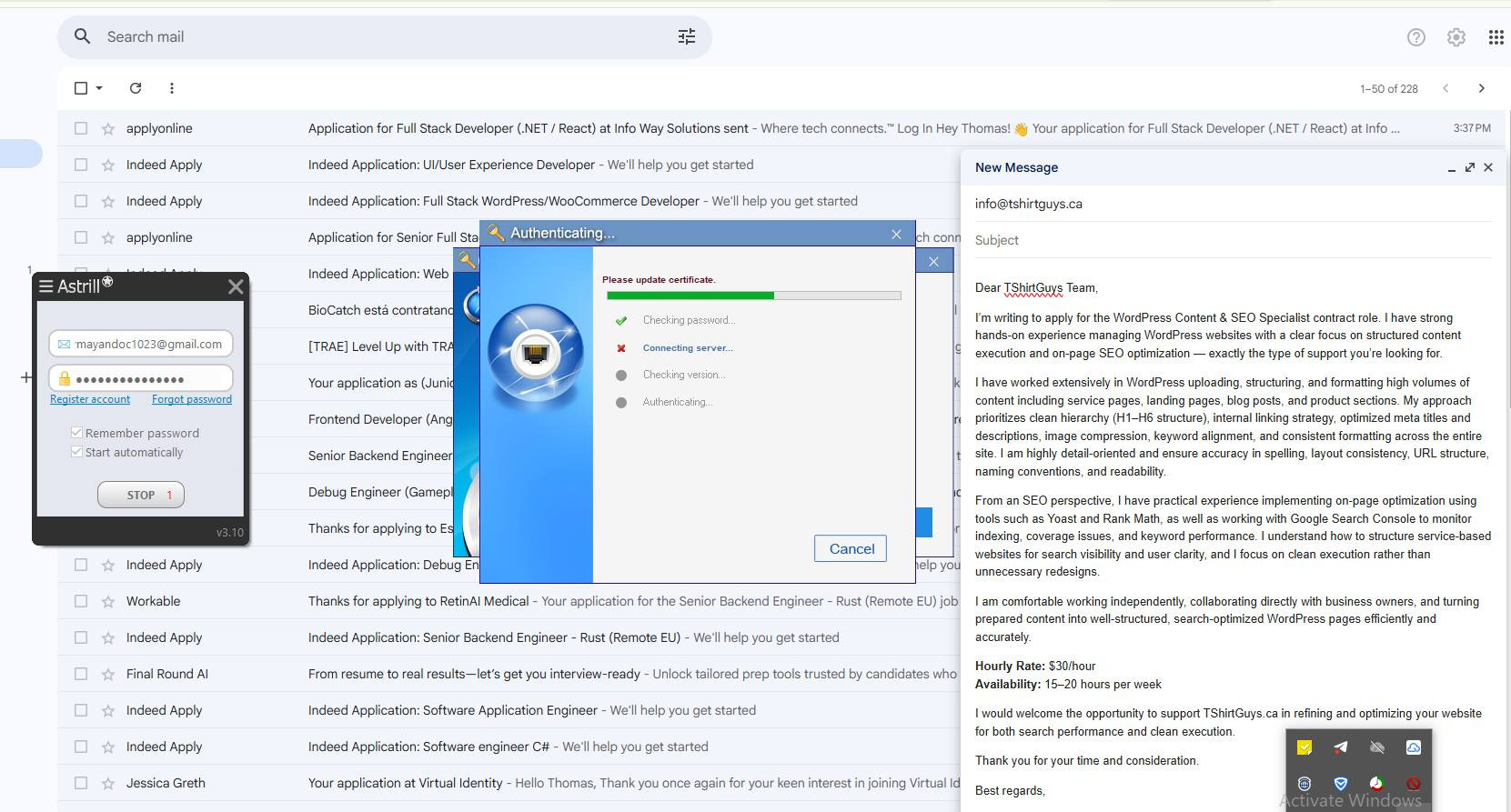

أظهرت لقطة شاشة أخرى تمت مشاركتها بواسطة ZachXBT أن جيري استخدم شبكة Astrill الافتراضية الخاصة للوصول إلى Gmail، حيث قدم العديد من الطلبات لأدوار المطورين ومهندسي البرمجيات الكاملة على الواقع.

متعلق ب: تم تسليم رئيس شركة Huione المزعوم لغسيل الأموال إلى الصين

في رسالة بريد إلكتروني لم يتم إرسالها، كتب جيري خطابًا لوظيفة متخصص في تحسين محتوى محرك البحث ومحتوى WordPress في شركة تي شيرت في تكساس، ويسعى للحصول على 30 دولارًا في الساعة مع توفر 15 إلى 20 ساعة في الأسبوع.

تم تزوير وثائق الهوية أيضًا، حيث قام أحد العاملين في مجال تكنولوجيا المعلومات، “Rascal”، بمشاركة صور لبيان الفاتورة باستخدام اسم مزيف وعنوان مزيف في هونغ كونغ.

وشارك راسكال أيضًا صورة لجواز سفر أيرلندي، رغم أنه ليس من الواضح ما إذا كان قد تم استخدامه أم لا.

ومع ذلك، قال ZachXBT إن عمال تكنولوجيا المعلومات هؤلاء كانوا أقل تطوراً مقارنة بالمجموعات الكورية الشمالية الأخرى مثل AppleJeus وTraderTraitor، والتي “تعمل بكفاءة أكبر بكثير وتمثل أكبر المخاطر على الصناعة”.

مجلة: آسيا إكسبريس: الشيكات الوهمية للبيتكوين، والصين تتعقب الضرائب على بلوكتشين