ما هو هجوم الدمعة في العملة المشفرة؟

يستغل هجوم الدمعة كيفية قيام الأنظمة بإعادة تجميع حزم البيانات المجزأة أثناء الإرسال عن طريق إرسال أجزاء متداخلة لا يستطيع النظام المستهدف إعادة بنائها بشكل صحيح، مما يؤدي إلى رفض الخدمة.

أصبحت التهديدات السيبرانية التي تهاجم النظام البيئي للعملات المشفرة أكثر تعقيدًا مع نضوجها. يعد هجوم الدمعة، وهو أحد أنواع هجمات رفض الخدمة (DoS)، أحد هذه الهجمات الإلكترونية المتعلقة بالهجمات الإلكترونية. كانت في الأصل ثغرة أمنية على مستوى الشبكة، إلا أن تكيفها مع أنظمة العملات المشفرة يسلط الضوء على براعة وتنوع الجهات الفاعلة الضارة.

تخيل أنك تقطع رسالة إلى أجزاء وتضع كل قطعة في ظرف مختلف. يقوم شخص ما بإعادة القطع معًا في الوجهة لقراءة الرسالة كاملة. يشبه هجوم الدمعة إرسال مظاريف تحتوي على أجزاء مفقودة أو متداخلة، مما يجعل من المستحيل إعادة إنشاء الرسالة الأصلية. قد يصبح جهاز الاستقبال مرهقًا ويغلق بسبب هذا الارتباك.

ولكن ما علاقتها بالعملة المشفرة؟

تعتمد أنظمة العملات المشفرة بشكل كبير على اتصالات الشبكة. تتضمن المعاملات ونشر الكتل والوظائف الأساسية الأخرى إرسال البيانات عبر الإنترنت في حزم. يتم إعادة تجميع هذه الحزم بواسطة العقد التي تحافظ على blockchain ومعالجة المعاملات.

يحاول هجوم الدمعة الذي يستهدف عقدًا معينة أو مشاركين في الشبكة التدخل في العمليات المنتظمة للاستفادة من نقاط الضعف في المحافظ أو التبادلات أو شبكات blockchain. على سبيل المثال، من خلال إرسال حزم مشوهة، يمكن للمهاجمين إرباك عملية إعادة تجميع الخادم، مما يتسبب في تعطله أو عدم استجابته.

إذا كان هجوم الدمعة فعالا، فقد يفتح الباب لهجمات أخرى. على سبيل المثال، قد يحاول المهاجمون الاستفادة من نقاط الضعف الأخرى للحصول على وصول غير مصرح به أو تغيير البيانات عندما يكون الخادم غير متاح أو يواجه مشكلة في إعادة تجميع الحزم.

ولذلك، فإن فهم ومعالجة عواقب مثل هذه الهجمات أمر بالغ الأهمية لأنها تنطوي على القدرة على تعريض سلامة شبكات blockchain للخطر.

هل تعلم؟ في أواخر التسعينيات، أثرت هجمات الدمعة بشدة على أنظمة التشغيل Windows 3.1x وNT و95، مما دفع Microsoft إلى إصدار تصحيح لإصلاح الثغرة الأمنية.

كيف تستهدف هجمات الدمعة شبكات التشفير

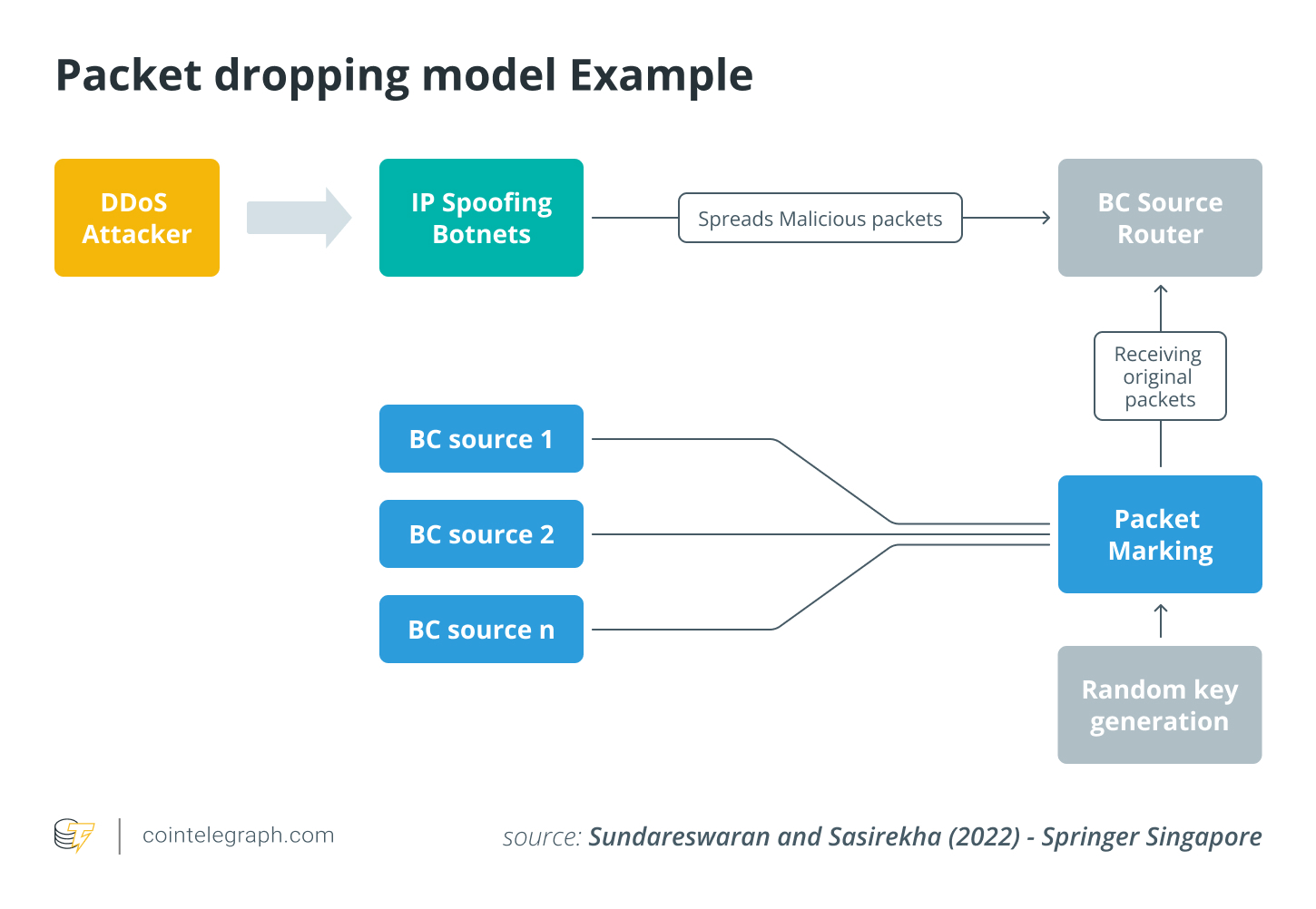

في سياقات العملات المشفرة، تستهدف هجمات الدمعة في كثير من الأحيان الطبيعة اللامركزية لمنصات blockchain. على الرغم من أنها لا تستهدف خوارزميات التشفير الخاصة بـ blockchain، إلا أن انقطاع الخدمة والخسائر المالية وانخفاض ثقة المستخدم قد ينجم عن تعطيل البنية التحتية الأساسية لشبكة نظير إلى نظير التي تعتمد عليها العملات المشفرة.

يمكن للمهاجمين التدخل في عمليات الإجماع أو التحقق من صحة المعاملات أو الاتصال من عقدة إلى عقدة من خلال التركيز على عقد أو خوادم معينة. يمكن أن يؤدي ذلك إلى تجزئة الشبكة أو تأخير المعالجة أو حتى التوقف الكامل للعمليات.

على سبيل المثال، قد يقوم أحد المهاجمين بإغراق عقدة مهمة في blockchain غير مسموح بها – على سبيل المثال، Bitcoin – أو عقدة التحقق من الصحة في blockchain المصرح بها بحزم بيانات خاطئة، مما يجعلها غير قابلة للتشغيل. ونظرًا لأن العقد تعتمد على الاتصال المنتظم للتوصل إلى توافق في الآراء، فقد تؤدي هذه الانقطاعات إلى ثغرات أمنية تسمح للمهاجمين باستغلال مخالفات الشبكة.

على سبيل المثال، إذا تم فصل عقد معينة مؤقتًا أو أصبحت غير عاملة، فقد يحاول المهاجمون التلاعب بتدفق البيانات، أو إثارة هجمات الإنفاق المزدوج أو إدخال معاملات خاطئة.

بالإضافة إلى ذلك، يمكن أن تستهدف هجمات الدمعة الخدمات المرتبطة بالأنظمة البيئية لـ blockchain، مثل موفري المحافظ وعمليات تبادل العملات المشفرة، بدلاً من البنية التحتية لـ blockchain نفسها. تعتمد هذه الخدمات بشكل أساسي على التواصل المستمر بين المستخدمين والخوادم لضمان سلاسة المعاملات وتوافر الخدمة.

يمكن أن تؤدي الهجمات المسيل للدموع على البورصات إلى تعطيل التداول والسحب والخدمات الحيوية الأخرى. بالإضافة إلى التأثير السلبي على مستخدمين محددين، فإن ذلك يضر بسمعة البورصة وقد يؤدي إلى خسائر للمتداولين والمستثمرين. علاوة على ذلك، قد تؤدي الهجمات المتكررة أو انقطاع الخدمة لفترات طويلة إلى فقدان ثقة المستخدمين بالمنصة، مما يضر بقاعدة مستخدميها.

تأثير هجمات الدمعة على أمان التشفير والمستخدمين

هجمات الدمعة لها تأثيرات بعيدة المدى على أنظمة العملات المشفرة. إنها تقوض ثقة المستخدم بالإضافة إلى المساس بأمن الشبكة.

تشمل التأثيرات الرئيسية ما يلي:

- التوقف التشغيلي: قد يواجه المشاركون في الشبكة، مثل العقد أو كيانات التحقق، اضطرابات، مما يؤدي إلى وقف معالجة المعاملات.

- الخسارة المالية: قد يعاني المتداولون والمستثمرون من خسائر مالية نتيجة للمعاملات المتأخرة أو غير الناجحة، خاصة في أوقات تقلبات السوق.

- مخاطر سلامة البيانات: في حين أن هجمات الدمعة لا تقوم بتعديل بيانات blockchain بشكل مباشر، إلا أنها يمكن أن تخلق فرصًا للهجمات الثانوية التي تستهدف سلامة دفتر الأستاذ.

- الإضرار بالسمعة: قد تعاني شبكات العملات المشفرة أو البورصات أو موفري المحفظة من انقطاعات الخدمة الممتدة أو الهجمات المتكررة.

- نوافذ الاستغلال: يمكن للمهاجمين استخدام اضطرابات الشبكة لتشتيت انتباه مسؤولي النظام، مما يتيح المزيد من عمليات الاستغلال مثل التصيد الاحتيالي أو الإنفاق المزدوج.

كيفية التعرف على هجوم المسيل للدموع

يتطلب التقليل من الضرر الناجم عن هجوم الدمعة تحديدًا مبكرًا. يمكن لمسؤولي النظام التصرف بسرعة أكبر إذا كانوا على علم بمؤشرات المخاطر.

فيما يلي العلامات الرئيسية لهجوم الدمعة:

- أعطال النظام غير المبررة: قد تشير الأعطال المتكررة بشكل غير متوقع إلى هجوم يستهدف قدرة النظام على إعادة تجميع حزم البيانات المجزأة.

- تدهور الأداء: قد تشير أوقات المعالجة البطيئة أو انخفاض الاستجابة في العقد أو الخوادم إلى تدفق الحزم المشوهة التي تغمر النظام.

- سجلات الأخطاء: قد يكشف الفحص الدقيق لسجلات النظام عن أنماط من حزم البيانات المتداخلة أو غير المكتملة، والتي تعد من الخصائص النموذجية لهجمات الدموع.

- حركة مرور الشبكة غير الطبيعية: يُشار إلى هجوم الدمعة بشكل متكرر من خلال الارتفاع المفاجئ في حركة مرور الحزم المجزأة. يمكن اكتشاف الاتجاهات غير العادية بمساعدة أدوات المراقبة.

- مشاكل الاتصال: إذا كانت العقد في الشبكة غير قادرة على التواصل مع بعضها البعض، فقد يكون ذلك علامة على وجود هجوم على بنية blockchain.

هل تعلم؟ وفي عام 2017، واجهت جوجل ستة أشهر من هجمات الدموع التي بلغت ذروتها عند 2.54 تيرابايت في الثانية. وتعرضت GitHub لمثل هذه الهجمات في عامي 2015 و2018، بينما تعرضت Amazon Web Services لهجوم بسرعة 2.3 تيرابت في الثانية في عام 2020.

أفضل الممارسات لمنع هجمات الدمعة في العملات المشفرة

هناك حاجة إلى استراتيجية استباقية تجمع بين الاهتمام التشغيلي والضمانات التكنولوجية لمنع الهجمات المسيل للدموع.

يتم استخدام تصفية الحزم بشكل متكرر في الشبكات التقليدية لإيقاف الاضطرابات مثل هجمات DoS، والتي تهدف إلى زيادة تحميل الشبكة ببيانات ضارة.

بعبارات بسيطة، تعمل تصفية الحزم كنقطة تفتيش أمنية للبيانات التي تنتقل عبر الشبكة. تمامًا كما يقوم أمن المطار بفحص أمتعتك بحثًا عن العناصر الخطرة، تقوم ميزة تصفية الحزم بفحص حزم البيانات الواردة للتأكد من أنها آمنة.

في أنظمة blockchain، يساعد في منع حزم البيانات الضارة أو الخاطئة – مثل تلك المستخدمة في هجمات الدمعة – من الوصول إلى عقد الشبكة.

فيما يلي بعض أفضل الممارسات الأخرى التي يجب مراعاتها:

- مرونة البنية اللامركزية: تعزيز عقد blockchain اللامركزية، مما يضمن التكرار والآليات الاحتياطية للحفاظ على وقت تشغيل الشبكة حتى لو تعرضت بعض العقد للهجوم.

- تحديد المعدل وتشكيل حركة المرور: التحكم في معدل نقل حزم البيانات إلى العقد لتقليل تأثير محاولات الغمر.

- تحديثات البرامج العادية: تأكد من تحديث جميع برامج blockchain والمحافظ ومنصات التبادل لتصحيح نقاط الضعف المعروفة.

- تثقيف وتدريب الموظفين: تزويد الفرق بالمعرفة اللازمة للتعرف على التهديدات المحتملة والتخفيف منها بكفاءة.

إلى جانب التقنيات الدفاعية الأخرى، توفر تصفية الحزم طبقة قوية من الحماية، مما يساعد في الحفاظ على أنظمة العملة المشفرة آمنة ضد التهديدات المتطورة.

هل تعلم؟ تعتبر هجمات DoS الموزعة غير قانونية في معظم البلدان. في الولايات المتحدة، يخضعون لقانون الاحتيال وإساءة استخدام الكمبيوتر لعام 1986، بينما في المملكة المتحدة، تتم محاكمتهم بموجب قانون إساءة استخدام الكمبيوتر لعام 1990.

ماذا تفعل إذا وقعت ضحية لهجوم دمعة في العملات المشفرة

لا يوجد نظام آمن تمامًا ضد الهجمات الإلكترونية، حتى مع وجود أقوى الدفاعات. قد يؤدي اتخاذ إجراء سريع إلى تقليل تأثير هجوم الدمعة على نظام العملة المشفرة الخاص بك.

إليك ما يمكنك فعله إذا وقعت ضحية لهجوم الدموع:

- عزل الأنظمة المتضررة: لمنع انتشار الهجوم، افصل العقد المخترقة عن الشبكة.

- التحليل والتخفيف: يمكن للشركات استخدام أدوات الطب الشرعي والسجلات الشاملة للنظر في طبيعة الهجوم. لحل الثغرات الأمنية المستغلة، قم بتطبيق التحديثات أو الإصلاحات اللازمة.

- إشراك فرق الاستجابة للحوادث: استخدم معرفة خبراء الأمن السيبراني للمساعدة في الاحتواء والتعافي.

- إبلاغ أصحاب المصلحة: اشرح المشكلة بوضوح للمستهلكين والأطراف المعنية. تساعد التحديثات المنتظمة والشفافية في الحفاظ على الثقة.

- تعزيز الدفاعات: قم بتقييم البنية الأمنية للنظام بعد الهجوم ووضع الاحتياطات اللازمة لمنع حدوثه مرة أخرى. للعثور على المزيد من نقاط الضعف، قم بإجراء اختبار الاختراق (محاكاة الهجمات لتحديد نقاط الضعف).

- احتفظ بسجل للحادثة: احتفظ بسجلات شاملة لكل من الهجوم وردك. ومن أجل الامتثال والاستعداد في المستقبل، يمكن أن تكون هذه المعرفة مفيدة للغاية.

كما رأينا، تسلط هجمات الدمعة الضوء على مدى ضعف أنظمة العملات المشفرة أمام التهديدات السيبرانية المعقدة. ومن خلال التصرف بسرعة وتعزيز الإجراءات الأمنية، يمكنك تخفيف التأثير وحماية شبكتك من الاضطرابات المستقبلية.