يقوم عمال تكنولوجيا المعلومات في كوريا الشمالية بدمج أنفسهم في شركات العملات المشفرة ومشاريع التمويل اللامركزية منذ سبع سنوات على الأقل، وفقًا لمحلل الأمن السيبراني.

قال تايلور موناهان، مطور MetaMask والباحث الأمني، يوم الأحد: “قام الكثير من العاملين في مجال تكنولوجيا المعلومات في كوريا الديمقراطية ببناء البروتوكولات التي تعرفها وتحبها، بدءًا من صيف DeFi”.

ادعى موناهان أن أكثر من 40 منصة للتمويل اللامركزي، بعضها أسماء معروفة، كان بها عمال تكنولوجيا المعلومات من كوريا الشمالية يعملون على بروتوكولاتها.

وأضافت أن “سبع سنوات من الخبرة في تطوير blockchain” في سيرتهم الذاتية “ليست كذبة”.

مجموعة Lazarus هي مجموعة قرصنة تابعة لكوريا الشمالية، وقد سرقت ما يقدر بنحو 7 مليارات دولار من العملات المشفرة منذ عام 2017، وفقًا للمحللين في شبكة المبدعين R3ACH.

وقد تم ربطه بأبرز عمليات الاختراق في الصناعة، بما في ذلك استغلال Ronin Bridge بقيمة 625 مليون دولار في عام 2022، واختراق WazirX بقيمة 235 مليون دولار في عام 2024، وسرقة Bybit بقيمة 1.4 مليار دولار في عام 2025.

جاءت تعليقات موناهان بعد ساعات فقط من إعلان Drift Protocol أن لديها “ثقة متوسطة إلى عالية” في أن الاستغلال الأخير الذي تبلغ قيمته 280 مليون دولار ضده قد نفذته مجموعة تابعة لدولة كورية شمالية.

يتحدث المسؤولون التنفيذيون في DeFi عن محاولات التسلل إلى كوريا الديمقراطية

قال تيم أهل، مؤسس Titan Exchange، وهي شركة تجميع DEX مقرها في سولانا، إنه في وظيفة سابقة، “أجرينا مقابلة مع شخص تبين أنه أحد عملاء Lazarus”.

وقال أهل إن المرشح “أجرى مكالمات فيديو وكان مؤهلاً للغاية”. لقد رفض إجراء مقابلة شخصية واكتشفوا اسمه لاحقًا في “مكب معلومات” لازاروس.

يمتلك المكتب الأمريكي لمراقبة الأصول الأجنبية موقعًا على شبكة الإنترنت حيث يمكن لشركات العملات المشفرة فحص الأطراف المقابلة مقابل قوائم عقوبات مكتب مراقبة الأصول الأجنبية المحدثة والتنبيه إلى الأنماط المتوافقة مع احتيال العاملين في مجال تكنولوجيا المعلومات.

متعلق ب: يقول Drift Protocol إن استغلال 280 مليون دولار استغرق “أشهرًا من الإعداد المتعمد”

بروتوكول الانجراف الذي يستهدفه وسطاء الطرف الثالث في جمهورية كوريا الشعبية الديمقراطية

كما أشار تشريح Drift Protocol بشأن الاستغلال الذي حدث الأسبوع الماضي والذي تبلغ قيمته 280 مليون دولار إلى قراصنة تابعين لكوريا الشمالية وراء الهجوم.

ومع ذلك، قالت إن الاجتماعات المباشرة التي أدت في النهاية إلى الاستغلال لم تكن مع مواطنين كوريين شماليين، بل مع “وسطاء خارجيين” مع “هويات مبنية بالكامل بما في ذلك تاريخ التوظيف، وأوراق اعتماد التعامل مع الجمهور، والشبكات المهنية”.

وقال أهل: “بعد سنوات، يبدو أن لازاروس لديه الآن أشخاص من غير ناغورني كاراباخ (الكوريين الشماليين) يعملون لصالحهم لخداع الناس شخصيًا”.

التهديدات عبر مقابلات العمل ليست معقدة

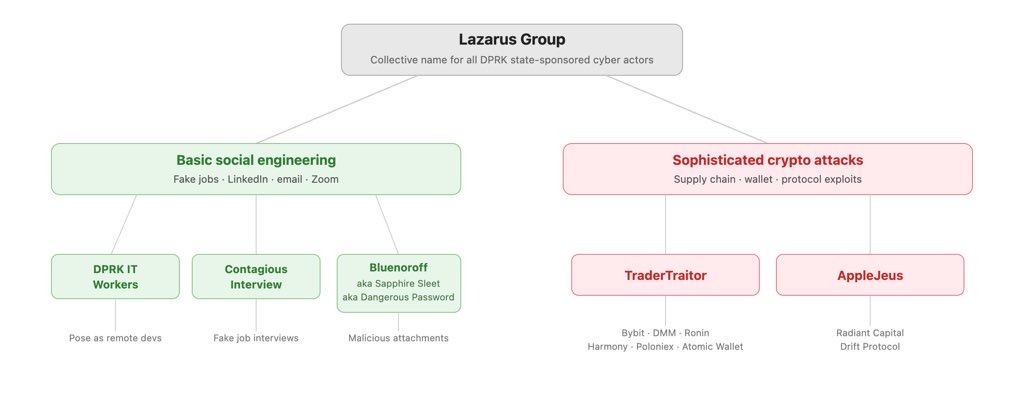

“Lazarus Group” هو الاسم الجماعي “لجميع الجهات الفاعلة السيبرانية التي ترعاها الدولة في جمهورية كوريا الشعبية الديمقراطية”، حسبما أوضح محقق blockchain ZachXBT يوم الأحد.

وأضاف: “المشكلة الرئيسية هي أن الجميع يجمعونها معًا عندما يكون تعقيد التهديدات مختلفًا”.

قال ZachXBT إن التهديدات عبر إعلانات الوظائف أو LinkedIn أو البريد الإلكتروني أو Zoom أو المقابلات “أساسية وليست معقدة بأي حال من الأحوال… والشيء الوحيد فيها هو أنها لا هوادة فيها”.

وقال: “إذا كنت أنت أو فريقك لا تزالون تقعون في حبهم في عام 2026، فمن المحتمل جدًا أن تكونوا مهملين”.

مجلة: لا مزيد من انهيار 85٪ من عملة البيتكوين، تحتاج تايوان إلى احتياطي حرب بيتكوين: Hodler’s Digest