لماذا تعتبر محفظة ساتوشي هدفًا كميًا رئيسيًا

يُنظر بشكل متزايد إلى محفظة ساتوشي التي تبلغ قيمتها 1.1 مليون بيتكوين على أنها ثغرة أمنية كمومية محتملة حيث يقوم الباحثون بتقييم مدى تأثير قوة الحوسبة المتقدمة على عناوين بيتكوين المبكرة.

غالبًا ما يتم وصف ما يقدر بنحو 1.1 مليون بيتكوين (BTC) لساتوشي ناكاموتو بأنه “الكنز المفقود” في عالم العملات المشفرة. إنها موجودة على blockchain مثل بركان خامد، وهي سفينة أشباح رقمية لم تشهد أي معاملة على blockchain منذ إنشائها. أصبح هذا المخزون الضخم، الذي تبلغ قيمته حوالي 67 مليار دولار – 124 مليار دولار بأسعار السوق الحالية، أسطورة.

ولكن بالنسبة لعدد متزايد من علماء التشفير والفيزيائيين، يُنظر إلى ذلك أيضًا على أنه خطر أمني بمليارات الدولارات. التهديد ليس متسللًا أو خرقًا للخادم أو كلمة مرور مفقودة؛ إنه ظهور شكل جديد تمامًا من الحوسبة: الحوسبة الكمومية.

مع انتقال الآلات الكمومية من مختبرات الأبحاث النظرية إلى النماذج الأولية العاملة القوية، فإنها تشكل تهديدًا محتملاً لأنظمة التشفير الحالية. يتضمن ذلك التشفير الذي يحمي عملات ساتوشي وشبكة بيتكوين الأوسع وأجزاء من البنية التحتية المالية العالمية.

هذا ليس بعيدًا عن “ماذا لو”. يعد السباق لبناء حاسوب كمي ونظام دفاعي مقاوم للكم أحد أهم الجهود التكنولوجية وأكثرها تمويلًا جيدًا في عصرنا. هنا ما تحتاج إلى معرفته.

لماذا تعد محافظ ساتوشي المبكرة أهدافًا كمية سهلة

تخفي معظم محافظ Bitcoin الحديثة المفتاح العام حتى تتم المعاملة. عناوين الدفع إلى المفتاح العام (P2PK) القديمة لساتوشي لا تفعل ذلك، ويتم كشف مفاتيحها العامة بشكل دائم على السلسلة.

لفهم التهديد، من المهم أن ندرك أنه ليست كل عناوين البيتكوين يتم إنشاؤها على قدم المساواة. تكمن الثغرة الأمنية في نوع العنوان الذي استخدمه ساتوشي في عامي 2009 و2010.

يتم الاحتفاظ بمعظم عملة البيتكوين اليوم في عناوين تجزئة المفتاح العام (P2PKH)، والتي تبدأ بـ “1”، أو في عناوين SegWit الأحدث التي تبدأ بـ “bc1”. في أنواع العناوين هذه، لا تقوم blockchain بتخزين المفتاح العام الكامل عند استلام العملات المعدنية؛ فهو يخزن فقط تجزئة للمفتاح العام، ولا يتم الكشف عن المفتاح العام الفعلي إلا عند إنفاق العملات المعدنية.

فكر في الأمر مثل صندوق إيداع البنك. تجزئة العنوان هي فتحة البريد؛ يمكن لأي شخص رؤيته وإسقاط الأموال فيه. المفتاح العام هو الباب المعدني المغلق خلف الفتحة. لا أحد يستطيع رؤية القفل أو آليته. يتم الكشف عن المفتاح العام (“القفل”) للشبكة فقط في اللحظة الوحيدة التي تقرر فيها إنفاق العملات المعدنية، وعندها “يفتح” مفتاحك الخاص.

ومع ذلك، يتم تخزين عملات ساتوشي المعدنية في عناوين P2PK الأقدم بكثير. في هذا التنسيق القديم، لا يوجد أي تجزئة. المفتاح العام نفسه، القفل في تشبيهنا، يتم تسجيله بشكل واضح ودائم على blockchain ليراه الجميع.

بالنسبة للكمبيوتر الكلاسيكي، هذا لا يهم. لا يزال من المستحيل عمليا إجراء هندسة عكسية للمفتاح العام للعثور على المفتاح الخاص المقابل. لكن بالنسبة للحاسوب الكمومي، فإن هذا المفتاح العام المكشوف هو مخطط تفصيلي. إنها دعوة مفتوحة للحضور وفتح القفل.

كيف تسمح خوارزمية شور للآلات الكمومية بكسر البيتكوين

يعتمد أمان البيتكوين، خوارزمية التوقيع الرقمي ذات المنحنى الإهليلجي (ECDSA)، على الرياضيات التي لا يمكن لأجهزة الكمبيوتر التقليدية عكسها من الناحية الحسابية. إن خوارزمية شور، إذا تم تشغيلها على حاسوب كمي قوي بما فيه الكفاية، مصممة لكسر هذه الرياضيات.

تم بناء نموذج أمان Bitcoin على ECDSA. قوتها تأتي من افتراض رياضي في اتجاه واحد. من السهل ضرب المفتاح الخاص بنقطة على منحنى لاشتقاق مفتاح عام، لكن من المستحيل أخذ هذا المفتاح العام وعكس العملية للعثور على المفتاح الخاص. يُعرف هذا باسم مشكلة اللوغاريتم المنفصل للمنحنى الإهليلجي.

لا يوجد لدى الكمبيوتر الكلاسيكي طريقة معروفة “لتقسيم” هذه العملية. خيارها الوحيد هو القوة الغاشمة، وتخمين كل مفتاح ممكن. وعدد المفاتيح الممكنة هو 2256، وهو عدد هائل يفوق عدد الذرات الموجودة في الكون المعروف. ولهذا السبب فإن عملة البيتكوين آمنة من جميع أجهزة الكمبيوتر العملاقة الكلاسيكية الموجودة على الأرض، الآن وفي المستقبل.

الكمبيوتر الكمي لن يخمن. سوف يحسب.

الأداة المستخدمة في ذلك هي خوارزمية شور، وهي عملية نظرية تم تطويرها في عام 1994. على كمبيوتر كمي قوي بدرجة كافية، يمكن للخوارزمية استخدام التراكب الكمي للعثور على الأنماط الرياضية، وتحديدًا الفترة، المخفية داخل مشكلة المنحنى الإهليلجي. يمكن أن يأخذ مفتاحًا عامًا مكشوفًا، وفي غضون ساعات أو أيام، يقوم بإجراء هندسة عكسية له للعثور على المفتاح الخاص الوحيد الذي أنشأه.

لن يحتاج المهاجم إلى اختراق الخادم. يمكنهم ببساطة جمع مفاتيح P2PK العامة المكشوفة من blockchain، وإدخالها في آلة كمومية، وانتظار إعادة المفاتيح الخاصة. ثم يمكنهم التوقيع على صفقة ونقل عملات ساتوشي البالغة 1.1 مليون عملة.

هل تعلم؟ تشير التقديرات إلى أن كسر تشفير Bitcoin سيتطلب جهازًا مزودًا بحوالي 2,330 الكيوبتات المنطقية المستقرة. نظرًا لأن الكيوبتات الحالية مزعجة وعرضة للخطأ، يعتقد الخبراء أن النظام المتسامح مع الأخطاء سيحتاج إلى الجمع بين أكثر من مليون كيوبت مادي فقط لإنشاء تلك البتات الثابتة البالغ عددها 2330.

ما مدى قربنا من يوم Q-Day؟

تتسابق شركات مثل Rigetti وQuantinuum لبناء حاسوب كمي ذي صلة بالتشفير، ويتقلص الجدول الزمني من عقود إلى سنوات.

“Q-Day” هي اللحظة الافتراضية التي يصبح فيها الكمبيوتر الكمي قادرًا على كسر التشفير الحالي. لسنوات، كانت هذه المشكلة تعتبر مشكلة بعيدة المدى “تستغرق من 10 إلى 20 عاماً”، لكن هذا الجدول الزمني يتقلص الآن بسرعة.

السبب وراء حاجتنا إلى مليون كيوبت مادي للحصول على 2330 كيوبت منطقي هو تصحيح الخطأ الكمي. الكيوبتات هشة بشكل لا يصدق. فهي صاخبة وحساسة حتى للاهتزازات الطفيفة أو التغيرات في درجات الحرارة أو الإشعاع، مما قد يؤدي إلى فك ترابطها وفقدان حالتها الكمومية، مما يؤدي إلى أخطاء في الحساب.

لإجراء عملية حسابية معقدة مثل كسر ECDSA، تحتاج إلى كيوبتات منطقية مستقرة. لإنشاء كيوبت منطقي واحد، قد تحتاج إلى دمج مئات أو حتى آلاف الكيوبتات المادية في كود لتصحيح الأخطاء. هذا هو عبء النظام للحفاظ على الاستقرار.

نحن في سباق كمي متسارع.

-

تسعى شركات مثل Quantinuum، وRigetti، وIonQ، جنبًا إلى جنب مع عمالقة التكنولوجيا مثل Google وIBM، علنًا إلى اتباع خرائط طريق كمومية جريئة.

-

على سبيل المثال، لا يزال ريجيتي على المسار الصحيح للوصول إلى نظام يحتوي على أكثر من 1000 كيوبت بحلول عام 2027.

-

هذا التقدم الذي يواجه الجمهور لا يأخذ في الاعتبار الأبحاث السرية على مستوى الدولة. من الناحية النظرية، يمكن للدولة الأولى التي تصل إلى Q-Day أن تمتلك مفتاحًا رئيسيًا للبيانات المالية والاستخباراتية العالمية.

ولذلك يجب بناء الدفاع ونشره قبل أن يصبح الهجوم ممكنا.

لماذا يتعرض ملايين البيتكوين للهجمات الكمومية؟

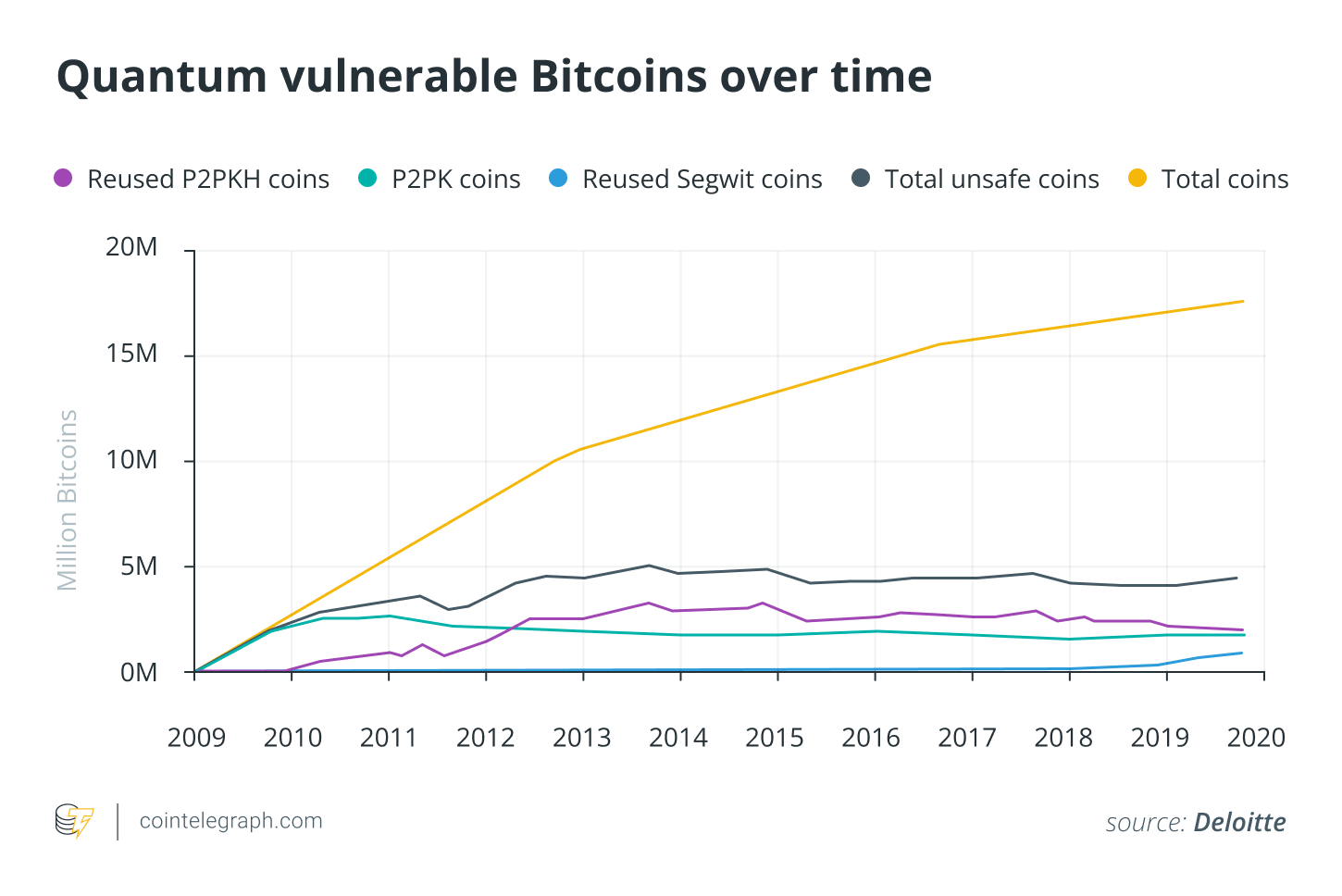

وجد تقرير لمؤسسة حقوق الإنسان لعام 2025 أن 6.51 مليون بيتكوين موجودة في عناوين معرضة للخطر، مع اعتبار 1.72 مليون منها، بما في ذلك عملة ساتوشي، مفقودة وغير قابلة للنقل.

محفظة ساتوشي هي الجائزة الكبرى، لكنها ليست الوحيدة. قام تقرير صدر في أكتوبر 2025 من مؤسسة حقوق الإنسان بتحليل سلسلة الكتل بأكملها بحثًا عن نقاط الضعف الكمومية.

وكانت النتائج صارخة:

-

6.51 مليون BTC معرضة لهجمات كمومية طويلة المدى.

-

يتضمن ذلك 1.72 مليون بيتكوين في أنواع عناوين مبكرة جدًا يُعتقد أنها خاملة أو من المحتمل فقدانها، بما في ذلك ما يقدر بـ 1.1 مليون بيتكوين من ساتوشي، والعديد منها موجود في عناوين P2PK.

-

هناك 4.49 مليون بيتكوين إضافية معرضة للخطر ولكن يمكن تأمينها عن طريق الهجرة، مما يشير إلى أن أصحابها من المحتمل أن يظلوا قادرين على التصرف.

يعود مخزون BTC البالغ 4.49 مليون هذا إلى المستخدمين الذين ارتكبوا خطأً فادحًا: إعادة استخدام العنوان. لقد استخدموا عناوين P2PKH الحديثة، ولكن بعد الإنفاق منها (الذي يكشف عن المفتاح العام)، حصلوا على أموال جديدة مرة أخرى إلى نفس العنوان. كانت هذه ممارسة شائعة في أوائل عام 2010. ومن خلال إعادة استخدام العنوان، فقد كشفوا بشكل دائم عن سلسلة مفاتيحهم العامة، مما حول محفظتهم الحديثة إلى هدف ضعيف مثل هدف ساتوشي.

إذا كان ممثل معاد هو أول من يصل إلى Q-Day، فإن الفعل البسيط المتمثل في تحريك عملات ساتوشي سيكون بمثابة دليل على نجاح الهجوم. سيظهر على الفور أن الأمن الأساسي لبيتكوين قد تم كسره، مما أثار حالة من الذعر على مستوى السوق، وتهافت البنوك على التداول في البورصات، وأزمة وجودية للنظام البيئي للعملات المشفرة بأكمله.

هل تعلم؟ وهناك تكتيك شائع مناقشة هو “الحصاد الآن، وفك التشفير لاحقًا”. تقوم الجهات الفاعلة الخبيثة بالفعل بتسجيل البيانات المشفرة، مثل حركة المرور على الإنترنت والمفاتيح العامة لتقنية blockchain، بهدف فك تشفيرها بعد سنوات من الآن بمجرد امتلاك جهاز كمبيوتر كمي.

كيف يمكن للبيتكوين التحول إلى الحماية الآمنة الكمومية

ينتقل عالم التكنولوجيا بأكمله إلى معايير جديدة مقاومة للكم. بالنسبة للبيتكوين، قد يتطلب ذلك ترقية كبيرة للشبكة، أو شوكة، إلى خوارزمية جديدة.

مجتمع التشفير لا ينتظر حدوث ذلك. الحل هو التشفير ما بعد الكمي (PQC)، وهو جيل جديد من خوارزميات التشفير المبنية على مشاكل رياضية مختلفة وأكثر تعقيدًا والتي يعتقد أنها آمنة ضد كل من أجهزة الكمبيوتر الكلاسيكية والكمية.

بدلاً من المنحنيات الإهليلجية، تعتمد العديد من خوارزميات PQC على هياكل مثل التشفير القائم على الشبكة. ويقود المعهد الوطني الأمريكي للمعايير والتكنولوجيا هذه الجهود.

-

في أغسطس 2024، نشر المعهد الوطني للمعايير والتكنولوجيا أول معايير PQC النهائية.

-

المفتاح الرئيسي لهذه المناقشة هو ML-DSA (خوارزمية التوقيع الرقمي القائمة على الوحدة النمطية)، وهي جزء من معيار CRYSTALS-Dilithium.

-

عالم التكنولوجيا الأوسع يتبناه بالفعل. بحلول أواخر عام 2025، جعل OpenSSH 10.0 خوارزمية PQC هي الافتراضية، وأفادت Cloudflare أن غالبية حركة مرور الويب الخاصة بها أصبحت الآن محمية بواسطة PQC.

بالنسبة للبيتكوين، سيكون المسار للأمام هو تحديث البرنامج على مستوى الشبكة، والذي يكاد يكون من المؤكد أنه سيتم تنفيذه على شكل شوكة ناعمة. ستقدم هذه الترقية أنواعًا جديدة من العناوين المقاومة للكم، مثل عناوين “P2PQC” المقترحة. لن يجبر أي شخص على التحرك. وبدلاً من ذلك، يمكن للمستخدمين إرسال أموالهم طوعًا من العناوين القديمة والضعيفة، مثل P2PKH أو SegWit، إلى هذه العناوين الآمنة الجديدة. سيكون هذا النهج مشابهًا لكيفية طرح ترقية SegWit.