في الشهر الماضي ، أخبرت مستخدمي Crypto وفنانة NFT Princess Hypio أتباعها أنها فقدت 170،000 دولار من الرموز المميزة والرموز غير الممكنة بعد أن أقنعها مخادعها بلعب لعبة معهم على Steam.

بينما كانت “بلا عنافضة” تلعب مع المخادع ، كانوا يسرقون سرا أموالها واختراق خلافها. وكتبت نفس التكتيك على ثلاثة من أصدقائها الآخرين ، وكتبت في منشور في 21 أغسطس على X.

اتضح أن التكتيك كان موجودًا لفترة من الوقت ويعرفه البعض باسم “Try My Game” ، والذي كان المستخدمون يقومون بالإبلاغ عنه لسنوات بأشكال مختلفة.

متحدثًا إلى Cointelegraph ، قال كبير ضباط الأمن في Kraken ، Nick Percoco ، إن هذه الأساليب أصبحت طريقة هجوم شائعة بشكل متزايد

“جرب لعبتي” اختراق: كيف تعمل

يتضمن إصدار Crypto من عملية الاحتيال أحد المتسللين إلى خادم أو مجموعة Discord ، ويلقي في الانتظار ، والتعرف على كيفية تفاعل المستخدمين مع بعضهم البعض ويستخدمون هذه المعلومات لاحقًا للحصول على الثقة.

ثم يسأل المتسلل المستخدمين إذا كانوا يمتلكون تشفيرًا أو NFTS ، وغالبًا ما يثير الاهتمام بطرح الأسئلة وقياس الأصول الرقمية التي قد يمتلكونها. في حالة الأميرة فايو ، كان لديهم ميلادي NFT ، مما أدى إلى استهدافها.

بعد تحديد هدف مع Crypto ، يدعو The Hacker الضحايا للعب لعبة ، وإرسال رابط إلى خادم مع برامج خبيثة Trojan التي توفر الوصول إلى أجهزة المستخدم ، والتي تتيح لهم سرقة المعلومات الشخصية واستنزاف أي محافظ متصلة.

في قضية Princess Hypio ، تضمنت الحيلة إقناعها بتنزيل لعبة على Steam من خلال تقديم شرائها لها. كانت اللعبة نفسها آمنة ، لكن الخادم الذي تم استضافة اللعبة عليه كان ضارًا.

قالت إنها فقدت 170،000 دولار من الهجوم.

يأتي ذلك بعد أيام فقط من إصدار Discord من شرح سياسة الممارسات الخادعة ، مما يحذر من أن تعزيز أو تنفيذ عمليات الاحتيال المالية على المنصة الاجتماعية ينتهك شروط الاستخدام.

وقال بيركوكو: “لا تستغل هذه عمليات الاحتيال رمزًا ؛ فهي تستغل الثقة. المهاجمون ينتحلون شخصية الأصدقاء والضغط على الأشخاص في اتخاذ إجراءات لا يتخذونها عادةً”.

“إن أكبر قدر من الضعف في التشفير ليس رمزًا ، إنه ثقة. يستغل المحتالون روح المجتمع والفضول للاستفادة من النوايا الحسنة”.

وقال إن المهاجمين قاموا بتضمين أنفسهم في المجتمعات ، وتعلم الثقافة ، ويحاكي الأصدقاء الموثوق بهم ، ثم الإضراب.

تكتيك المخادع يتحرك عبر التشفير

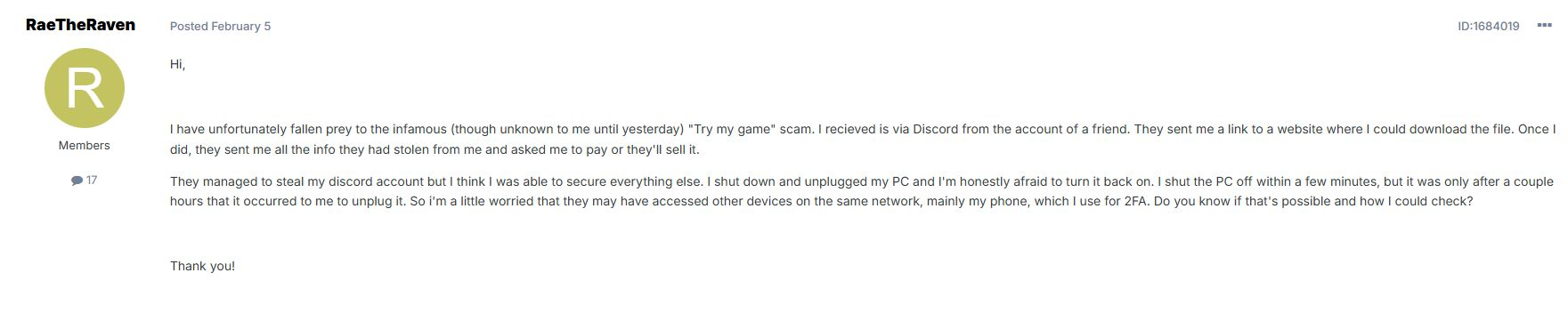

في فبراير / شباط ، تم نشر مستخدم تحت مقبض Raetheraven في منتدى Malwarebytes أنهم سقطوا فريسة على “عملية الاحتيال الشائنة” بعد أن اعتقدوا أنه كان صديقًا أرسل رابطًا. حذر منتدى Reddit الذي بدأ في يوليو أيضًا من عمليات الاحتيال التي تستهدف اللاعبين.

أخبر Percoco Cointelegraph أنه بينما تميل صناعة التشفير إلى رؤية هذه عمليات الاحتيال أولاً ، ينتشر التكتيك عبر القطاعات.

وقال إن أفضل طريقة لتجنب التعرض للضغط هي أن يكون لديك “شكوك صحية” ، تؤكد الهويات من خلال قناة أخرى ، وتجنب تشغيل برنامج غير معروف ، وتذكر أن “عدم وجود شيء أكثر أمانًا من اتخاذ خطوة محفوفة بالمخاطر”.

“إذا شعر شيء ما بالاندفاع أو السخي أو جيدًا جدًا بحيث لا يكون صحيحًا ، فهو دائمًا ما يكون. لا تثق ، تحقق.”

حملات التوظيف المزيفة أسوأ

ومع ذلك ، قال Percoco أيضًا أنه على الرغم من أن عمليات الاحتيال في الخلاف آخذة في الارتفاع ، فإن اتجاهًا أكثر انتشارًا في Crypto يشمل حاليًا مجندين مزيفين.

متعلق ب: يستهدف المتسللون الكوريون الشماليون المشفرات مع اختبارات التوظيف المزيفة

في قضية يونيو الأخيرة ، استهدف ممثل التهديدات المحاذاة في كوريا الشمالية الباحثين عن عمل في صناعة التشفير مع البرامج الضارة المصممة لسرقة كلمات المرور لمحافظ التشفير ومديري كلمات المرور.

وقال بيرسيكو: “إن انتحال شخصية Discord يرتفع بسرعة ، لكن الاتجاه الأكثر انتشارًا الذي نتتبعه اليوم هو حملات التوظيف المزيفة حيث يتم إغراء الضحايا بعروض عمل وخداعهم للنقر على روابط التصيد”.

مجلة: XRP 'Cycle Target' هو 20 دولارًا ، تم رفض دعوى الاستراتيجية Bitcoin: Hodler's Digest ، 24 – 30 أغسطس