يقول Kaspersky ، شركة الأمن السيبراني ، إن المتسللين يقومون بإنشاء مئات من مشاريع GitHub المزيفة التي تهدف إلى تخفيف المستخدمين إلى تنزيل البرامج الضارة لسرقة Crypto و Preditists.

وقال المحلل في Kaspersky Georgy Kucherin في تقرير في 24 فبراير إن حملة البرامج الضارة ، التي أطلق عليها الشركة التي أطلق عليها اسم “Gitvenom” ، يخلقون المئات من المستودعات على Github استضافة مشاريع مزيفة تحتوي الخاطفين.

تشمل بعض المشاريع المزيفة روبوت برقية يدير محافظ البيتكوين وأداة لأتمتة تفاعلات حساب Instagram.

أضاف Kucherin صانعي البرامج الضارة “ذهبوا إلى أبعد الحدود” لجعل المشاريع تبدو مشروعة من خلال تضمين ملفات المعلومات وملفات التعليم “المصممة جيدًا” والتي “ربما تم إنشاؤها باستخدام أدوات الذكاء الاصطناعي”.

أولئك الذين يقفون وراء المشاريع الضارة قد قاموا أيضًا بتضخيم عدد “الالتزامات” ، أو التغييرات في المشروع ، إلى جانب إضافة مراجع متعددة إلى تغييرات محددة لإعطاء المظهر أن المشروع قد تم تحسينه بنشاط.

“للقيام بذلك ، وضعوا ملف الطابع الزمني في هذه المستودعات ، والتي تم تحديثها كل بضع دقائق.”

مثال على ما قاله Kaspersky هو ملف تعليمات “مصمم جيدًا” مدرج في ما يعرض لعبة المراهنة. مصدر: كاسبرسكي

وقال كوتشرين في التقرير: “من الواضح أنه في تصميم هذه المشاريع المزيفة ، بذلت الممثلين جهودًا كبيرة لجعل المستودعات تبدو شرعية للأهداف المحتملة”.

لم تنفذ المشاريع الميزات التي تمت مناقشتها في ملفات التعليمات والشرح ، مع العثور على Kaspersky أنها “قاموا في الغالب بإجراءات لا معنى لها”.

خلال تحقيقها ، وجدت Kaspersky العديد من المشاريع المزيفة التي يعود تاريخها إلى عامين على الأقل وتكهن بأن “متجه العدوى من المحتمل أن يكون فعالًا للغاية” لأن المتسللين كانوا يجذبون الضحايا لبعض الوقت.

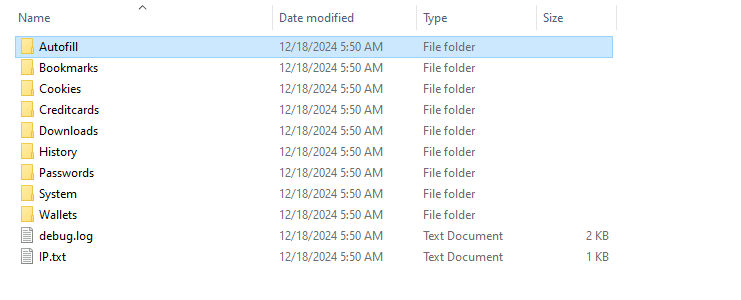

بغض النظر عن كيفية عرض المشروع المزيف نفسه ، قال Kucherin إنهم جميعًا “حمولة ضارة” تقوم بتنزيل مكونات مثل سرقة المعلومات التي تأخذ بيانات الاعتماد المحفوظة ، وبيانات محفظة العملة المشفرة ، وتصفح التاريخ وتحميلها على المتسللين عبر البرقية.

يستخدم مكون آخر ضار حافظة خاطف يبحث عن عناوين محفظة التشفير ويحل محلها بألواح تسيطر عليها المهاجم.

وقال كوتشرين إن هذه التطبيقات الضارة قد استفادت من مستخدم واحد على الأقل في نوفمبر عندما تلقت محفظة تسيطر عليها القراصنة 5 بيتكوين (BTC) ، والتي تبلغ قيمتها حاليًا حوالي 442،000 دولار.

تقوم البرامج الضارة بجمع معلومات مثل بيانات الاعتماد المحفوظة وبيانات محفظة التشفير وتاريخ التصفح ، ثم تقوم بتحميلها على المتسللين من خلال Telegram. مصدر: كاسبرسكي

وقد لوحظت حملة Gitvenom في جميع أنحاء العالم ولكن لها تركيز مرتفع على إصابة المستخدمين من روسيا والبرازيل وتركيا ، وفقًا لكاسبرسكي.

متعلق ب: خسائر الفدية في انخفاض 35 ٪ على أساس سنوي: سلسلة التحليل

يقول Kucherin لأن منصات مشاركة الكود مثل Github تستخدمها ملايين المطورين في جميع أنحاء العالم ، وسوف تستمر الجهات الفاعلة للتهديد في استخدام البرامج المزيفة كإغراء للعدوى.

وقد نصح أنه من الضروري التحقق من الإجراءات التي يقوم بها أي رمز تابع لجهة خارجية قبل التنزيل.

وأضاف Kucherin أن الشركة تتوقع من المهاجمين مواصلة نشر مشاريع ضارة ، ولكن “ربما مع تغييرات صغيرة” في تكتيكاتهم وتقنياتهم وإجراءاتهم.

مجلة: مطالبات “التحكم في العقل” البرية في Eth Whale ، سرقات Bitcoin: Asia Express